چگونه توییتر را هک کنیم؟

چگونه توییتر را هک کنیم؟ در حال حاضر هک کردن توییتر نیز از جمله موضوعات بحث برانکیز است. اگر شما جزو کسانی هستید که اخبار را دنبال میکنند، شاید در ماهها یا سالهای گذشته با گزارشهای بحث برانگیز در مورد هکهای توییتر افراد مشهور روبرو شدهاید. تیتر بزرگ اکثر خبرگزاری ها “هک گسترده پروفایل های افراد مشهور در توییتر” بود، اما چگونه؟ حساب توییتر از لحاظ امنیتی در بالاترین سطح نیست، پس چطور این اتفاق افتاد؟!

هک توییتر افرادی مانند کیم کارداشیان، جف بزوس، بیل گیتس، باراک اوباما، ایلان ماسک و بسیاری از افراد مشهور دیگر از موضوعات داغی است که برای همه آن ها پیام های مشابه ی ارسال شده بود که از آن ها خواسته بودند؛ بیت کوین ارسال کنند. این بزرگترین حمله سایبری در تاریخ توییتر می باشد. در ادامه از این مطلب از وبسایت اسپای 24 با ما همراه باشید تا شما را با را های هک کردن توییتر آشنا کنیم.

هک و امنیت توییتر

توییتر از جمله برنامه های اجتماعی است که افراد مشهور روزانه از آن استفاده می کنند و بیشتر محتواهای آن جنبه اطلاع رسانی دارد. از یک نوجوان پانزده الی شانزده ساله تا یک سیاست مدار ارشد خارجی به دنبال کسب اطلاعات در این فضا هستند. تقریبا همه از این برنامه و شبکه اجتماعی برای پخش اخبار استفاده می کنند، از این رو طرفداران زیادی دارد. بنابراین، افتتاح حساب کاربری از طریق این برنامه باید از امنیت بالایی برخوردار باشد، زیرا کاربران آن از همه اقشار جامعه هستند!

اما سوال اصلی بعد از چگونه توییتر را هک کنیم اینجاست که آیا امنیت کافی برای کاربران توییتر وجود دارد؟ به طور کلی می توان گفت که توییتر یک شبکه اجتماعی نسبتا امن است و وظیفه آن حفاظت از اطلاعات و حریم خصوصی کاربران می باشد. اما به دلیل اشتباهاتی که بعضی از کاربران مرتکب آن می شوند، ممکن است اکانت آن ها به راحتی هک شود. با این حال، برای جلوگیری از این امر، دانستن این که چگونه توییتر را هک کنید؛ مهم است. روش های دیگر افزایش امنیت توییتر را می توانید در مقاله “چگونه امنیت توییتر خود را افزایش دهیم” بخوانید.

با توجه به اهمیت امنیت حساب توییتر و جلوگیری از هک، باید به نکات زیر توجه کنید:

۱. رمز عبور قوی: از یک رمز عبور قوی و منحصر به فرد برای حساب توییترتان استفاده کنید. از ترکیب اعداد، حروف بزرگ و کوچک، و نمادها برای افزایش پیچیدگی رمز عبور استفاده کنید.

۲. ورود دو مرحلهای: از ورود دو مرحلهای برای حساب توییترتان استفاده کنید. این روش امنیتی اضافی را فراهم میکند که به شما کمک میکند حساب خود را از دسترسی غیرمجاز محافظت کنید.

۳. استفاده از ایمیل امن: حساب توییتر خود را به یک آدرس ایمیل امن متصل کنید که به اطلاعات حسابهای دیگر شما دسترسی نداشته باشد.

۴. استفاده از برنامههای امنیتی: برنامههایی مانند مدیریت رمز عبور، ضبط رفتارهای غیرمعمول، و ابزارهای جلوگیری از فیشینگ میتوانند به افزایش امنیت حساب شما کمک کنند.

۵. بهروزرسانی منظم: مطمئن شوید که نرمافزارها و برنامههای مرتبط با حساب توییترتان بهروز هستند. بهخصوص اگر برنامههای ثالثی را برای مدیریت حسابتان استفاده میکنید.

۶. مراقبت از لینکهای مشکوک: هرگز بر روی لینکهای مشکوک که به شما ارسال میشوند کلیک نکنید. ممکن است این لینکها به فیشینگها منجر شوند و اطلاعات شخصی شما را در خطر بیاورند.

با رعایت این موارد و افزایش آگاهی از مسائل امنیتی، میتوانید از حساب توییترتان بهترین استفاده را ببرید و از هک شدن آن جلوگیری کنید.

بیشتر بخوانید:

- برنامه کنترل و نظارت بر توییتر

- آموزش ردیابی موقعیت مکانی حساب توییتر (پیدا کردن مکان افراد توییتر)

- آیا ردیابی توییتر امکان پذیر است؟ حفظ امنیت حساب توییتر

- ایا در توییتر شماره معلوم میشود؟ (لیست مخاطبین در توییتر)

چگونه توییتر را هک کنیم؟ (روش های هک اکانت توییتر)

دانستن این که چه شیوه های برای هک توییتر وجود دارد؛ چه فایده ای دارد؟ دانستن نحوه هک حساب توییتر یا سایر شبکه های مجازی در دو موقعیت به شما کمک می کند.

- اولین کمک برای دانستن این روش ها این می باشد که چگونه با هک حساب توییتر مقابله نمایید، امنیت اکانت توییتر خود را افزایش داده و هک نشوید.

- دومین کاربرد آن این است که اگر در موقعیتی قرار گرفتید که باید اکانت توییتر خود را هک کنید، بتوانید این کار را انجام دهید. این نفوذ ممکن است به این دلیل باشد که رمز عبور خود را فراموش کرده و می خواهید آن را پیدا کنید. یا حتی قصد دارید که وارد حساب فرزندتان یا شخص دیگری شوید. البته لازم به ذکر است که این کار غیرقانونی است و از نظر اخلاقی صحیح نیست.

هک کردن توییتر کاری آسان نیست، اما اگر ابزارها و تکنیکهای مناسب را بشناسید، امکانپذیر است. در این راهنما، مراحل راهاندازی حساب هکشده را به شما آموزش میدهیم. تا بتوانید فرآیند آن چگونه کار میکند و چگونه خود را از حملات محتمل محافظت کنید.

پس اگر آمادهاید یاد بگیرید چگونه یک حساب توییتر را هک کنید، بیایید شروع کنیم!

برنامههای جاسوسی توییتر: چگونه حساب توییتر را هک کنیم؟

نفوذ به دستگاه

اولین چیزی که هکرها به آن فکر می کنند هک کردن دستگاهی است که برای ورود به توییتر از آن استفاده می کنید. این روش جدای از امکان دسترسی به حساب توییتر شما موجب می شود تا کل دستگاه شما را تحت کنترل هکرها قرار دهد. این کار با شیوه های هک مشتری انجام می شود، اما روش های دیگری برای دستگاه های تلفن همراه استفاده می شود. یکی از روش های نفوذ به دستگاه هک کلاینت می باشد.

چه برنامههای جاسوسی توییتر وجود دارند؟

برنامههای جاسوسی توییتر ابزارهایی هستند که به کاربران امکان میدهند حساب کاربری شخصی را بدون اطلاع از آن مانیتور کنند. این برنامهها به ما اجازه میدهند تا به حسابهای محافظتشده با رمزعبور، آدرس ایمیل اختصاصی توییتر، ایمیلهای شخصی مرتبط با این رسانهی اجتماعی دسترسی پیدا کنیم. یک محقق امنیتی آسیبپذیریای کشف کرد که اجازه دسترسی به حسابهای دیگر در سایت را به صورت ناشناس میدهد.

این برنامهها میتوانند مجموعهای از ویژگیها را ارائه دهند، از جمله دسترسی به پیامهای مستقیم، توییتها و سایر فعالیتها در حساب. از آنها میتوان به منظور موارد شخصی یا حرفهای استفاده کرد، مانند نظارت بر فعالیت آنلاین فرزند یا نظارت بر حضور رسانهی اجتماعی رقیب تجاری.

با این حال، مهم است به یاد داشته باشید که استفاده از برنامههای جاسوسی برای دسترسی به حساب توییتر شخص دیگر بدون رضایت او ممکن است مرزهای اخلاقی و قانونی را نقض کند. مهم است که پیامدهای احتمالی را در نظر بگیرید و قبل از استفاده از این نوع برنامهها مشورت حقوقی جویا شوید.

اگر علاقهمند به نظارت بر فعالیت برنامه هستید، به برخی از برنامههای جاسوسی برتر توییتر نگاهی بیندازید و امروز شروع به پیگیری کنید!

برنامه اسپای۲۴ بهترین روش برای این که چگونه توییتر را هک کنیم!

کارکنان توییتر باید با شرایط توافقنامه شرکت موافقت کنند تا حریم خصوصی کاربر را حفظ کنند. اما این به این معنا نیست که ما نمیتوانیم این رسانهی اجتماعی را هک کنیم. یکی از راههای ممکن برای انجام این کار استفاده از SPY24 است.

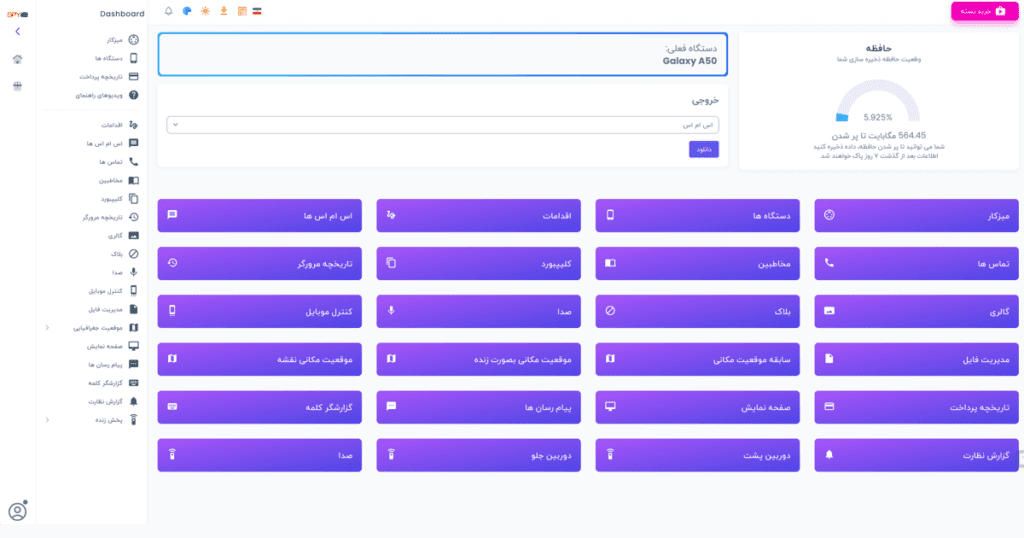

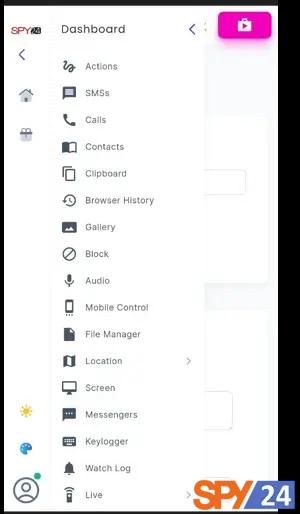

SPY24 نرمافزار هک توییتر است که فعالیتها را در دستگاه هدف ضبط میکند. این نرمافزار با دستگاههای اندروید و iOS سازگار است. با این حال، SPY24 میتواند خیلی بیشتر از اسپایینگ توییتر انجام دهد. شما میتوانید از آن برای دسترسی به اسنپچت و سایر حسابهای رسانههای اجتماعی، پیگیری مکان هدف و حتی پیگیری پیامها و تماسهای آنها استفاده کنید.

این نرمافزار به صورت پنهانی در پسزمینه اجرا میشود و کلیدهای فشرده شده را به طوری ضبط میکند که کاربر تلفن توجه نمیکند.

ویژگیهای SPY24:

در ادامه برخی از ویژگیهای SPY24 که شامل توییتر میشود آمده است:

- کی لاگر

- برخی از امکانات برنامه SPY24 به قرار زیر است:

- نظارت بر تماس ها و پیامک ها به همراه تاریخ و زمان

- گزارش پیام های تلگرام ، اینستاگرام ، واتس اپ و

- موقعیت لحظه مستمر و مسیر های پیموده شده

- وب سایت های بازدید شده و برنامه های اجرا شد

- با قابلیت پنهان سازی ۱۰۰ درصد برنامه و مدیرت راه دور

- امکان مسدود سازی وب سایت ها، برنامه ها و مخاطبین از راه دور

مزایا و معایب SPY24

در ادامه برخی از مزایا و معایب استفاده از SPY24 آمده است:

مزایا:

- ساده در استفاده

- نیازی به جیلبریک یا روت کردن تلفن نیست

- ویژگیهای کامل پیگیری

- دسترسی از راه دور

- حالت پنهان

معایب:

- نصب برنامه در اندروید

همچنین خطر سوء استفاده وجود دارد: همانند هر برنامهی نظارتی، اگر SPY24 به دست افراد نادرست بیافتد، میتواند سوء استفاده شود. مهم است که کاربران از این برنامه به مسئولیت و با اخلاق استفاده کنند. اما علاوه بر سازگاری محدود، SPY24 یکی از محبوبترین برنامههای جاسوسی آیفون است.

چگونه SPY24 را نصب کنیم؟

برای راهاندازی SPY24 و شروع نظارت بر دستگاه هدف، این مراحل را دنبال کنید:

مرحله 1: به مرورگر خود بروید و برای SPY24 ثبتنام کنید. در اینجا از آدرس ایمیل و اطلاعات ورودی دستگاه هدف استفاده میکنید تا این مرحله را تکمیل کنید.

مرحله 2: فرآیند را ادامه دهید.

در اینجا، تلفنها را برای نظارت اضافه کنید. در طول این مرحله، تلفن همراهی که در حال نظارت است را با تغییر نام به منظور شناسایی آسان در لیست نظارت دستگاه اضافه کنید. همچنین، سیستم عامل تلفن هدف را به درستی انتخاب کنید.

توجه: اگر دستگاه هدف را دارید، فرآیند تنها چند دقیقه طول میکشد.

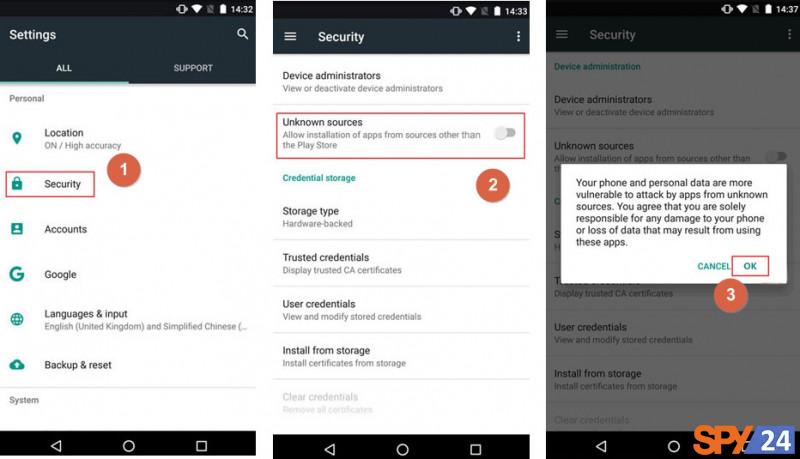

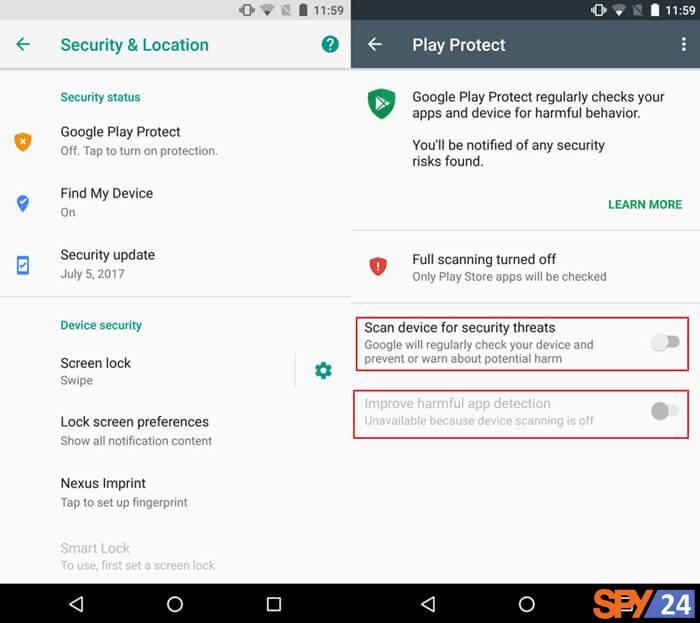

مرحله 3: دانلود از منابع ناشناخته را از تنظیمات امنیت فعال کنید.

به تنظیمات “تنظیمات” بروید و بر روی “صفحه قفل و امنیت” کلیک کنید تا این ترجیح را انتخاب کنید.

مرحله 4: هنوز در تنظیمات امنیت، “بهبود شناسایی برنامههای مخرب” و “اسکن دستگاه برای تهدیدهای امنیتی” را در Google Protect غیرفعال کنید.

مرحله 5: SPY24 را نصب کنید.

با لینک دانلود از صفحه راهاندازی، دانلود را آغاز کنید. اعلان دانلود و نصب موفق را باز کنید.

مرحله 6: با شرایط و ضوابط SPY24 موافقت کنید، سپس با آدرس ایمیل و اطلاعات ورودی توییتر وارد شوید.

مرحله 7: بعد، تنظیمات ویزارد را دنبال کنید تا برنامه را در حالت پنهان قرار دهید. هر زمان که میخواهید این برنامه را اجرا کنید، 001 را شمارهگیری کنید. هنگام انتخاب ویژگی توییتر، به یاد داشته باشید که نیازی به جیلبریک نیست.

مرحله 8: نصب را به پایان برسانید و شروع به پیگیری دستگاههای هدف کنید. شما میتوانید هر کاری که بخواهید انجام دهید – حساب جیمیل آنها را هک کنید و حتی بر روی اینستاگرام آنها جاسوسی کنید.

چگونه به یک حساب توییتر نفوذ کنیم بدون کد نویسی: Twitter Hacker Pro

نفوذ به ظاهر به هکرهای مخرب اجازه داده است که به تعداد زیادی از حسابهای توییتر دسترسی پیدا کنند، چرا که نیازی به مهارتهای کدنویسی ندارد.

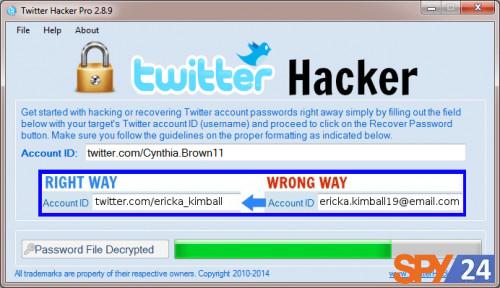

Twitter Hacker Pro ابزاری کاربرپسند است که طراحی شده است تا راهی سریع و رایگان برای شکستن رمزعبور حسابهای توییتر مورد نظر شما فراهم کند. این برنامه یک هدف منحصربهفرد دارد، که توانمندی کاربران اینترنت معمولی را فراهم میکند تا به راحتی با یک کلیک ساده رمزعبور حسابهای توییتر را شکسته و دسترسی پیدا کنند.

با این حال، از نظر برخی نگرانیها وجود دارد که شرکت به نظارت کنندگان در مورد هدف پیشبینیشده ابزار و خطرات محتمل مرتبط با استفاده از آن فریب داده است.

اپلیکیشن Twitter Hacker Pro دارای دو دانلود است – نرمافزار و نرمافزار ضدمالور. هر دو به راحتی قابل استفادهاند.

مرحله 1: دانلود سپس نصب کنید.

مرحله 2: دستورالعملهای صفحه را دنبال کنید تا ادامه دهید.

مرحله 3: مدارک ورودی را برای حسابهای توییتر هدف وارد کنید. ممکن است بخواهید به حسابهای همسر، کودکان یا کارکنان خود هک کنید.

مرحله 4: به اپلیکیشن اجازه دهید اطلاعات مربوط به حساب را جمعآوری کند. به زودی اطلاعات ورودی را دریافت خواهید کرد که میتوانید از آن برای ورود به حساب مورد نظر استفاده کنید.

این مجموعه دستورالعملها شامل استفاده از یک اپلیکیشن برای هک حسابهای توییتر به دست آوردن مدارک ورود به حسابها است. به علاوه، این روش توسط محقق امنیتی اسرائیلی آلون گال شرح داده شده است. اگر کارمندان توییتر از این فعالیت آگاه شوند، برای آنها ضروری است تا به سرعت پاسخ دهند و به مواجهه با خطرات امنیتی جدی که توسط چنین اپلیکیشنهایی ایجاد میشوند، پرداخته شود. علاوه بر این، واقعیتی که ایمیلهای شخصی به این حسابها پیوند دارند تنها شدت موقعیت را افزایش میدهد. واضح است که با اجازه دادن به انجام چنین فعالیتهایی، توییتر به سیاستهای امنیتی خود تجاوز کرده است.

چگونه به صورت آنلاین و رایگان به یک حساب توییتر نفوذ کنیم

از شتاب ندهید که به اپلیکیشنهای جاسوسی رایگانی که در اینترنت میچرخند، ثبت نام کنید. غالباً، آنها تجربهی هک توییتر بدون مشکلی را پیشنهاد میکنند، اما هرگز به این وعده عمل نمیکنند. بیشتر آنها با نظرسنجیهای جذابی آغاز میشوند که اطلاعات شخصی جمعآوری میکنند.

از ثبتنام شتاب نکنید تا به اپلیکیشنهای جاسوسی رایگان موجود آنلاین، چرا که آنها همیشه به عنوان یک تجربه هک توییتر بدون مشکل ارائه نمیدهند. به جای آن، آنها معمولاً از تاکتیکهای ترفندی هدفمند استفاده میکنند که بر روی ایمیلهای شخصی مرتبط با رمزعبور حسابهای توییتر تکیه دارند.

اگرچه توییتر گزینههای پرداختی برای امنیت حسابها ارائه میدهد، اما هنوز هم بسیاری از حسابها تخریب شدهاند. توییتر در گذشته به تخریب اعتماد کاربران خود پرداخته است، اجازه دادهاست که هکرها به طور جعلی ادعا کنند دسترسی به میلیونها حساب توییتر دارند.

کاربران باید موقعیتی که برای وارد کردن اطلاعات شخصی و رمز عبور در وبسایتها یا برنامههای شخص ثالث به آنها ارائه میدهند، با احتیاط عمل کنند، به ویژه آنهایی که ادعا میکنند خدمات هک رایگان ارائه میدهند. ما در وب برخی از گزینههای هک رایگان برای حسابهای توییتر، و همچنین برای حسابهای دیگر که نیاز به رمزعبور دارند، پیدا کردهایم.

توییتر

این چند گزینه هک توییتر رایگانی است که در وب پیدا کردهایم. با احتیاط ادامه دهید:

توییت هک (Twithack)

Twithack یک ابزار نرمافزاری است که به منظور دسترسی غیرمجاز به حسابهای توییتر طراحی شده است. این نرمافزار ادعا میکند از الگوریتمها و تکنیکهای پیچیده برای دور زدن تدابیر امنیتی توییتر و دسترسی به حساب کاربری استفاده میکند. اغلب به عنوان یک برنامه قابل دانلود ارائه میشود که کاربران میتوانند آن را در رایانههایشان نصب کنند.

Twithack نرمافزاری رایگان است که ادعا میکند در ثوانیهای پروفایل توییتر را هک میکند. با این حال، ما به صفحه وب آن رفته و آزمایش کردهایم و تأیید کردهایم که همانطور که اعلام شده عمل نمیکند. لازم به ذکر است تلاش برای استفاده از چنین برنامهها ممکن است منجر به کمپرمیس حسابها شود، زیرا کاربران اطلاعات حساس خود را وارد میکنند.

اینجا آنچه باید انجام دهید اگر میخواهید آن را برای خود تست کنید.

مراحل استفاده از Twithack:

این چند مرحله را برای هک توییتر با استفاده از Twithack دنبال کنید:

- به وبسایت آن در http://twithack.start-hacking.us/ بروید.

- پیوند توییتر خود را پس از باز کردن پیوند در جعبه مربوطه قرار دهید.

- آدرس ایمیل و مشخصات اعتباری مرتبط با حساب توییتر را هک کنید.

- روی CONTINUE کلیک کنید و منتظر چند دقیقه باشید تا ایمیل و اطلاعات توییتر مقصد را دریافت کنید.

- استفاده از Twithack ممکن است موجب وارد کردن ایمیلهای شخصی مرتبط با حساب توییتر مقصد توسط کاربران شود که میتواند امنیت آنها را به خطر اندازد.

Twithack V2

اینجا نرمافزار دیگری وجود دارد که به شیوهای مشابه به Twithack عمل میکند و نیازی به دانش پیشرفته در زمینه فناوری اطلاعات برای هک حسابهای توییتر ندارد. با این حال، همانند برنامه قبلی، به دست آوردن دادهها و اطلاعات اعتباری حساب توییتر مقصد (کلمه کلیدی!) دشوار ثابت شده است.

اینجا مراحل استفاده از این ابزار را با حفظ ناشناسیتان در توییتر مشاهده میکنید:

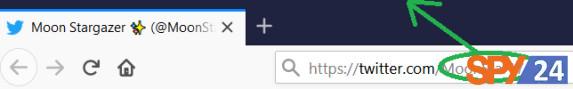

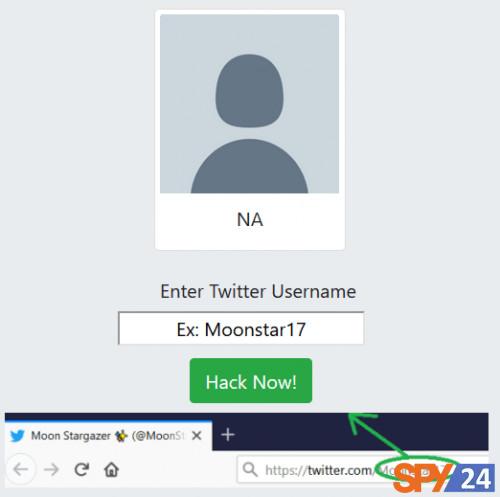

مرحله 1: نام کاربری حساب کاربر مقصد را شناسایی کنید.

مرحله 2: شناسه کاربر را کپی کنید و در ابزار هکر شبکههای اجتماعی پیست کنید. به زودی اطلاعات اعتباری در صفحه ابزار نمایش داده خواهد شد.

مرحله 3: یک نظرسنجی کوتاه را تکمیل کنید تا تأیید کنید که ربات نیستید.

مرحله 4: با استفاده از اطلاعات ارائه شده، وارد توییتر شوید.

هک کلاینت چیست؟

حملات هک مشتری که اغلب به عنوان بی سروصداترین نوع هک است، یکی از موذیانه ترین و آزاردهنده ترین انواع هک است که قابلیت انجام از راه دور را دارد. این نوع حملات شامل سواستفاده از ضعف نرم افزارها برای دسترسی به سیستم است.

چگونه توییتر را هک کنیم: حملات هک سمت مشتری براساس سیستم خود قربانی است. برای قربانی شدن نیازی نیست که دستگاه شما در اختیار هکر قرار گیرد. در بیشتر مواقع کاربران به اشتباه رمز عبور را در مقابل هکر قرار می دهند که هک شدن توسط افراد مختلف را آسان می سازد.

حمله ای از نوع کلاینت به عنوان هک محسوب می شود که هدف شما سرور سایت، سرور شبکه و کامپیوتری است که معمولاً سرور نام دارد. نرم افزارهای گوناگونی برای هک کردن موبایل وجود دارد که با یک جستجوی ساده در فضای اینترنت می توانید آن ها را پیدا کنید اما کلاینت یکی از قدرتمندترین ها در این زمینه است.

به چگونگی هک یک حساب توییتر بدون دانلود یا نظرسنجی نگاه کنیم

تحولات اخیر نقاط ضعف امنیتی ضعیف توییتر را مورد توجه قرار دادهاند که منجر به نقض اطلاعات و افشای هویت کاربران شده است. در سال 2020، کارکنان توییتر توانستند رمزهای عبور افراد را بازنشانی کنند و به آنها دسترسی به حسابهای محافظتشده با رمز ورود بدهند.

این امر منجر به تحقیق رسمی توسط کمیسیون تجارت فدرال شد، و شرکت سانفرانسیسکویی توافقنامهای امضا کرد که شامل تعهدات بهروز شده در زمینه امنیت داده بود.

بازنشانی رمز عبور

توییتر ادعا کرد که کدهای خودکار برای بازنشانی رمزهای عبور ایجاد میکند و از دسترسی غیرمجاز به حسابها جلوگیری میکند. با این حال، یک پژوهشگر امنیتی کشف کرد که توییتر با اجازه دادن به کاربران برای بازنشانی رمزهای عبور خود از طریق وبسایتهای فیشینگ، نقض تعهدات امنیتی داده خود را نقض کرده است.

برای بازنشانی رمز عبور، شما به ایمیل شخص مقصد مرتبط با حسابش نیاز دارید. توییتر جریمه ۲۵۰٫۰۰۰ دلاری را برای تقلب در مقابل مقامات پرداخت کرد. مدیر فناوری توییتر تأیید کردهاست که شرکت به تازگی پیشرفتهای اخیر را دنبال میکند و نسخه بهروز شده تعهدات امنیتی داده خود را برقرار کردهاست.

اگر هدف شما از یاهو استفاده میکند، میتوانید راهنمای ما در مورد چگونگی هک حساب یاهو شخصی را بخوانید. اگر میخواهید حساب گوگل میل کسی را هک کنید، مقالهای در مورد آن هم داریم.

حالا به دستورالعملها برگردیم:

- ابتدا به صفحه ورود توییتر بروید.

- حالا، نیاز دارید تا شماره تلفن، آدرس ایمیل یا نام کاربری توییتر شخص مقصد را وارد کنید.

- صندوق ورودی را برای مشاهده ایمیل “بازنشانی رمز عبور” بررسی کنید.

- حالا یک هکر هستید. برای بازنشانی مشخصات توییتر کلید “بازنشانی رمز عبور” را کلیک کرده و سپس وارد شوید.

- اما ادعای کاذب درباره دسترسی به حسابهای معروف میتواند منجر به پیامدهای سنگینی شود، از جمله تحقیق رسمی توسط توییتر.

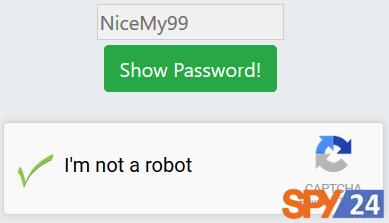

مشاهده رمزهای عبور مخفی

توییتر حریم خصوصی کاربران خود را نقض کرد وقتی کشف شد گروهی از هکرها توانستند به حسابهای معروف دسترسی پیدا کنند و آنها را در معرض خطر از سوءاستفاده قرار دهند. در این روند، هزاران هویت فاش شد و باعث انفجاری در پلتفرم رسانههای اجتماعی شد.

به عنوان یک تدبیر احتیاطی، توییتر به صورت ناشناس کاربرانش را تشویق کرد تا رمزهای عبور خود را بهروز کنند و دو عامل احراز هویت را فعال کنند. علاوه بر این، توییتر مبلغ قابل توجهی را برای حل اختلافات قانونی پرداخت کرد و از هرگونه نقض امنیت جلوگیری کرد.

برای دسترسی غیرمجاز به توییتر، یکی از روشهای آسان مشاهده اعتبارهای مخفیشده است که در مرورگر کاربر ذخیره میشوند. این اعتبارها معمولاً با ستارهها (****) نشان داده میشوند و میتوان از یک بررسی رمز عبور مرورگر برای مشاهده آنها استفاده کرد.

با انجام این مراحل، میتوانید اعتبارهای مخفی شده از مرورگر را فاش کنید:

با کلیک راست از جعبه رمز عبور توییتر در مرورگر. انتخاب “بررسی عنصر” برای دستیابی به پنجره کنسول توسعهدهنده. روی گزینه رمز عبور تپ کنید و اعتبارهای موجود را به فرمت متنی تغییر دهید.

نفوذ از طریق آسیب پذیری

در این روش برای این که چگونه توییتر را هک کنیم؛ یک مهاجم یا هکر تلاش می کند باگ ها و آسیب پذیری های سایت توییتر را شناسایی کرده تا بتوانند از آن برای دسترسی به حساب های کاربران دیگر استفاده کند. هک کردن به این روش بسیار سخت است؛ زیرا شرکت های بزرگی مانند توییتر به طور مداوم سرورها و سایت ها را زیر نظر داشته و خود را آبدیت می کند و در صورت یافتن آسیب پذیری به سرعت برطرف می شوند.

ابزارهای تست نفوذ، نرم افزار و اسکریپت هایی هستند که به هکرها و متخصصان امنیتی کمک می کنند تا آسیب پذیری های گوناگون را در سطوح برنامه، نرم افزار، سرور و شبکه پیدا کنند. تنوع خوبی از این نوع ابزارها را می توان در فضای وب یافت، به خصوص که اکثر آنها از نوع منبع باز هستند. برخی از ابزارهای رایگان هک و تست نفوذ عبارتند از:

- Ettercap

- Brute-Force

- Angry IP Scanner

- SIM Swap

- Rainbow Crack

- Phishing

چگونه حساب توییتر را با برنامه نویسی هک کنیم

این روشها توسط افراد دانشجویی استفاده میشوند، به این معنا که شما باید کمی دانش بیشتری داشته باشید تا از آنها استفاده کنید. در اینجا سه گزینه را مورد بررسی قرار میدهیم که شامل موارد زیر میشود:

- فیشینگ

فیشینگ از پیامهای اسپمی که به دستگاه هدف ارسال میشود، استفاده میکند و یکبار که مالک پیام را باز میکند، آسیبپذیری آغاز میشود. فیشینگ هدف را به یک صفحه وب تقلبی ارجاع میدهد که به صفحه واقعی شبیه است و بنابراین نیاز به ورود به حساب توییتر هدف یا هک تلفن شخص دیگری دارد.

لینکهای دیگر به عنوان صفحات ثبتنام تقلبی عمل کرده و شما را به صفحه تقلبی واقعی هدایت میکنند. این روش صفحه واقعی توییتر را تقلید میکند و شما تفاوت در وارد کردن اطلاعات ورود را نمیبینید.

- تعویض سیمکارت

تعویض سیمکارت همچنین به عنوان هک سیمکارت شناخته میشود. این روش به این صورت است که هکر با کمک ارائه دهنده خدمات، شماره تلفن سیمکارتها را تعویض کرده و سپس از سیم تعویض شده برای دسترسی به حساب توییتر هدف استفاده میکند. هک حساب توییتر جک دورسی هم از طریق این روش انجام شد.

هک از طریق بورت فورس

هکرها از طریق برنامههای ویژه بسیاری از رمزهای عبور را بهطور تصادفی آزمایش میکنند تا در نهایت رمز عبور درست را به پیدا کنند. بسته به رمز عبور، این حملات ممکن است زمان زیادی طول بکشد، گاهی اوقات چندین ماه زمان می گیرد و در آخر جواب نمی دهد. البته برای سرعت بخشیدن به این فرآیند به سیستم های پردازشی قدرتمندتر دیگری نیز نیاز است. از این رو در شبکههای اجتماعی یا سایتهایی که در آن حساب کاربری ایجاد کردهاید، رمز عبور قوی و امن و همچنین دشوار انتخاب نمایید.

در جواب سوال چگونه توییتر را هک کنیمغ می توان گفت که بورت فورس یکی از رایج ترین روش های هک توییتر یا سایر شبکه های اجتماعی است. بسیاری از هکرها اطلاعات خاصی مانند نام، شماره تلفن، نام حیوان خانگی، نام کاربری در یک بازی یا سایر داده هایی که فکر می کنند مفید هستند و رمزهای عبور گوناگون را توسط برنامه های مختلف بروت فورس جمع آوری کرده و حساب توییتر شما هک می شود.

از طریق این روش می توانید با اطلاعاتی که از خود و رمزهای عبور خود دارید؛ رمز اکانت خود را هک نمایید و در صورت فراموشی به راحتی این کار را انجام دهید. توییتر را هک کنید و با استفاده از روش بروت فورس هک حساب توییتر را بازیابی نمایید.

این ابزار برای حملات سریع در برخی از محبوب ترین سایت ها و شبکه های اجتماعی استفاده می شود. ابزار بروت فورس به زبان پایتون بوده و بنابراین می توان آن را بر روی انواع سیستم عامل ها مانند لینوکس و ویندوز نصب کرد.

ابزار بورت فورس چه امکاناتی دارد؟

می توانید کارهای زیر را انجام دهید و با استفاده از یک سیستم قدرتمند هر حسابی را که می خواهید هک کنید و به ابزار بروت فورس دسترسی پیدا کنید.

- هک توییتر

- کرک جیمیل

- کرک هات میل

- حساب فیس بوک

چگونه توییتر را با بروت فورس هک کنیم؟

در مرحله اول باید ابزار خود را در ترمینال لینوکس (فضای تایپ و اجرای دستورات) دریافت نمایید. از آن جایی که این ابزار با استفاده از پایتون نسخه 3 نوشته شده باید ابتدا نسخه 3 را روی لینوکس نصب کنید. در مرحله بعد دستورات زیر را در ترمینال لینوکس وارد نمایید.

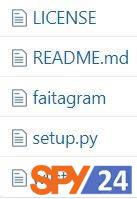

نوت: Faitagram مخفف Twitter است. برای کلون کردن اسکریپت، کافیست دستور زیر را در ترمینال تایپ کنید:

git clone https://github.com/Juniorn1003/Faitagram.git/

- Faitagram

- برای کلون کردن اسکریپت Faitagram.

- بعد از کلون کردن، دستور “ls” را تایپ کنید تا محتوای پوشه را مشاهده کنید.

- بعد از تایپ این دستور، 5 مورد را خواهید دید

License، Readme، faitagram، setup.py و wlist.- License تنها یک لایسنس MIT است، Readme شامل اطلاعاتی درباره اسکریپت است، faitagram منبع اصلی، setup.py برای نصب وابستگیها و wlist لیست کلمات است.

آیا اینها را دارید؟ حالا بیایید دسترسی به فایلها را تغییر دهیم تا به آن دسترسی داشته باشیم.

chmod +x faitagram && chmod +x setup.pyاین کار را انجام دادیم تا تمام نیازمندیها برای اجرای اسکریپت نصب شوند. این دستور را تایپ کنید:

python setup.py- این دستور یک سری وابستگی را نصب خواهد کرد. کافیست صبر کنید.

- بعد از اتمام نصب، دستورهایی برای هر یک از فیسبوک، توییتر و اینستاگرام وجود دارد.

- فایل faitagram لیستی قوی از رمزهای عبور را شامل میشود، پس نگران لیست کلمات نباشید.

- اما اگر همچنان تمایل دارید آن را تست کنید، میتوانید از لیست خودتان استفاده کنید.

فرمت این است:

python faitagram -s service -u username -w wordlist -d delay- در service، میتوانید فیسبوک، توییتر یا اینستاگرام را قرار دهید.

- username برای نام کاربری هدف است.

- wordlist برای مسیر لیست کلمات است.

- delay اختیاری است و به معنی تاخیر ثانیهای است که در هنگام تلاش برای پسوردها استفاده خواهد شد.

- مقدار پیشفرض تاخیر 1 ثانیه است.

توییتر

برای شروع بروتفورسینگ در توییتر، کافیست دستور زیر را تایپ کنید:

python faitagram -s twitter -u (username) -w (wordlist) -d (delay)- پارامتر -s برای سرویس، -u برای نام کاربری، -w برای مسیر لیست کلمات و -d برای تاخیر (ثانیهای) است.

- پس باید نام کاربری هدف را در بخش (username) قرار دهید،

- مسیر لیست کلمات را در بخش (worslist) قرار دهید. اینها الزامی هستند، اما -d اختیاری است.

- مانند:

python faitagram -s twitter -u juniorn1003 -w wlistسپس سیستم به طور خودکار تاخیر را به 1 ثانیه تنظیم میکند.

سپس باید حساب کاربری مورد نظرتان، لیست رمز عبور و Switch-I را با Swipe-T و پروکسی را با Swipe-X وارد کنید. در آخر منتظر بمانید تا کرک ساخته شود و نتیجه هر رمز به طور آنی به شما نشان داده شود.

به حساب های افراد از طریق فیشینگ حمله کنید

یکی از ایمن ترین و خطرناک ترین روش های هک توییتر حملات فیشینگ است. Fishing به معنای ماهی گیری و گرفتار شدن است. یک کلمه شناخته شده در مسائل مربوط به هک است، اما املای آن Phishing به معنای تقریباً یکسان است و یکی از خطرناک ترین روش های هک می باشد.

در جواب سوال چگونه توییتر را هک کنیم، باید گفت که فیشینگ عمل طراحی یک صفحه یا انجام کاری است تا بتوانید کاربر را فریب داده تا اطلاعات خود را به شما وارد کند. مهمترین نکته در مورد آن این است که در این روش هک شما کاملا در مهندسی اجتماعی غرق شده اید و تمام نکات مهم مهندسی اجتماعی را می دانید.

مهندسی اجتماعی علم فریب دادن افراد از طریق جلب توجه، رسیدن به اطلاعات مورد نظر و رسیدن به هدف هکر است. در مهندسی اجتماعی، باید به علم روانشناسی، مکالمه، تکنیک های متقاعدسازی، زبان بدن یا هر چیز دیگری که می تواند به شما در رسیدن به هدفتان در مکالمه کمک کند، اشراف داشته باشید.

یکی از انواع حملات فیشینگ زمانی است که صفحه ای بسیار شبیه به صفحه ورود به سیستم توییتر ایجاد می کنید و آن لینک را برای شخصی ارسال می کنید؛ می باشد. برای این کار ابتدا پیوندی شبیه به لینک ورود به سیستم توییتر انتخاب کرده و اگر بتوانید آن را به خوبی انجام دهید به راحتی می توانید افراد را متقاعد کنید که اطلاعات ورود خود را مانند ایمیل، نام کاربری یا شماره تلفن و رمز عبور وارد نماید.

مهندسی اجتماعی

مهندسی اجتماعی یکی از خطرناک ترین روش های هک توییتر است و می تواند هر کسی را هک کند. مهندسی اجتماعی از جمله کاربردی ترین مفاهیم در دنیای سیاست و روانشناسی است که در آن با مردم ارتباط برقرار می کنید و در خلال این ارتباط اطلاعات لازم را از آن ها دریافت می کنید و یا شخصی را برای انجام کاری متقاعد می کنید.

از جالب ترین نکات در مورد مهندسی اجتماعی این است که ماجرای هک اکانت توییتر افراد مشهور به خوبی برنامه ریزی شده بود و با مهندسی اجتماعی مناسب انجام شد و سه هکر زیر 20 سال توانستند تا اکانت توییتر را هک کنند و در یک کلاهبرداری اینترنتی 120 هزار دلار شریک باشند. سازندگان بیت کوین در واقع این کار را از داخل شرکت توییتر انجام دادند و با مهندسی اجتماعی و یک برنامه ریزی دقیق، موفق شدند با نفوذ به شرکت از طریق کارمندان توییتر، اکانت توییتر را هک کنند.

این یک روش استفاده از زورگویی توسط هک برای دسترسی به اطلاعات ورود به توییتر است. این شامل ایجاد یک وبسایت و ایمیل تقلبی توییتر و تظاهر به عضویت در توییتر است تا افراد هدف را به افشای اطلاعات ورود خود بیاندازند. این یک فرآیند پیچیده و زمانبر است، اما اگر کلاهبرداران صبور باشند، میتوانند موفق شوند.

مهندسی اجتماعی از روانشناسی و تحقیقات برای فریب افراد هدف استفاده میکند. این روش یکمی پیچیدهتر و زمانبرتر است، اما اگر شما صبور باشید، میتوانید آن را اجرا کنید.

شما باید یک وبسایت تقلبی توییتر ایجاد کنید که کپی از وبسایت واقعی باشد، یک ایمیل تقلبی که شبیه به یک ایمیل واقعی باشد را ایجاد کنید و یک کارمند توییتر را که میخواهید تظاهر به وی شوید، پیدا کنید. به افراد هدف خود پیام دهید و به آنها بگویید که کسی در حال تلاش برای هک حساب توییتر آنها است. سپس به آنها بگویید که برای تأیید هویت خود به حساب توییتر خود وارد شوید.

لینک وبسایت تقلبی توییتر را به افراد هدف ارسال کنید و آنها را درخواست ورود به اطلاعات ورود کنند. هنگامی که این کار را انجام دادند، شما اطلاعات ورود آنها را دریافت خواهید کرد، که سپس میتوانید از آن برای دسترسی به حساب توییتر آنها استفاده کنید.

نحوه محافظت از حساب توییتر خود در برابر هک شدن

حساب توییتر خود را با استفاده از این نکات از هک کردن محافظت کنید:

- فعالسازی تأیید هویت ورود: توییتر خود را به تلفن همراه خود متصل کنید و برای هر ورودی، تأیید هویت تلفنی را فعال کنید.

- اجازه ندهید اپلیکیشنهای شخص ثالث به حساب توییترتان دسترسی داشته باشند: هر اپلیکیشن شخص ثالث که به حساب توییتر شما دسترسی دارد را از اتصال خارج کنید.

- نصب آنتیویروس معتبر: با نصب نرمافزار آنتیویروس معتبر، تلفن همراه و کامپیوترتان را از ویروسها پاک نگه دارید.

- استفاده از رمزهای عبور قوی: از رمزهای عبور قوی با ترکیب حروف، علائم و اعداد استفاده کنید. از شماره تلفن اجتناب کنید.

- صفحه ورود اصلی: فقط با استفاده از نشانی اینترنتی واقعی توییتر وارد شوید. https://Twitter.com/.

آیا میتوان به طور ناشناس به حساب توییتر دسترسی پیدا کرد؟

امنیت اطلاعات جزئی بسیار مهم از زندگی آنلاین ماست. مهم است که با آخرین تدابیر امنیتی آشنا شوید و اطمینان حاصل کنید که اطلاعات ما محافظت میشوند. اخیراً نسخه بهروز شدهای از یک پلتفرم محبوب توسط محققان امنیتی مورد انتقاد قرار گرفت، زیرا به نظر میرسد هک امکانپذیر باشد. این به معنای این است که امکان دسترسی به سیستمهای توییتر وجود دارد. این نقض به دلیل عدم محافظت صحیح از دادههای کاربران پلتفرم رخ داده است. همچنین مهم است که در استفاده از خدمات آنلاین مختلف، توافقنامههای رضایت را رعایت کنید.

بعضی از خدمات ممکن است شرایط پنهانی داشته باشند که به آنها اجازه میدهد اطلاعات شما را بدون اطلاع و رضایت شما به اشتراک بگذارند. همچنین مهم است به این نکته توجه داشته باشید که افرادی وجود دارند که ادعا میکنند میتوانند به حسابها نفوذ کنند و ممکن است شما را به وبسایتهای تقلبی هدایت کنند. با این حال، محققان امنیتی معتبری نیز وجود دارند که میتوانند آسیبپذیریها را شناسایی و رفع کنند. این افراد نقش مهمی در انتقاد از حکومتهای ستمگر و محافظت افراد در برابر تهدیدات آنلاین ایفا میکنند.

همچنین یک مشکل دیگر نیز وجود دارد. کدهای خودکار تولید شده اغلب برای بازنشانی رمزهای عبور افراد استفاده میشوند که آنها را زمانی که آنها آنها را فراموش میکنند. با این حال، این فرآیند میتواند اگر هویتها در این فرآیند افشا شوند، خطر بالایی به همراه داشته باشد. اگر هکری به کد خودکار تولید شده دسترسی پیدا کند، میتواند احتمالاً رمزهای عبور حسابهای کاربری متعدد را بازنشانی کند و به اطلاعات حساس دسترسی پیدا کند.

برای کاهش این خطر، بسیاری از شرکتها از تدابیر امنیتی اضافی مانند تأیید دو مرحلهای یا کپچا استفاده میکنند. همچنین برای کاربران مهم است از رمزهای عبور قوی و منحصربهفرد استفاده کرده و در صورت امکان تأیید دو مرحلهای را فعال کنند تا حسابهای خود را بهتر محافظت کنند.

نتیجه گیری

در این مقاله از سایت اسپای 24 روش های مختلف هک توییتر را توضیح دادیم. امیدواریم توانسته باشیم به شما کمک کرده باشیم تا روش های مختلف هک حساب توییتر را شناسایی کرده و خودتان را از آن در امان نگه دارید. یا اگر نیاز به کنترل حساب توییتر شخصی یا حتی هک کردن آن دارید، می دانید که چگونه این کار را انجام دهید. بسیار متشکریم که تا پایان این مطلب از چگونه توییتر را هک کنیم؛ ما را همراهی کردید.

به طور کلی، آیا سعی دارید فعالیتهای رسانههای اجتماعی کودک خود را کنترل کنید یا به تحقیق در مورد تهدید امنیتی احتمالی بپردازید، این ابزارها به شما کمک میکنند. با رویکرد مناسب و کمکی از متخصصان، هک حساب توییتر میتواند آسان باشد.