هک کردن حساب توییتر از زبان یک هکر و آموزش

هک کردن حساب توییتر خودم چرا که نه؟ زمانی که این مقاله را نوشتم، حدود ۵٫۴ میلیون حساب توییتر برای فروش در یک انجمن هکری قرار گرفته بود. این موضوع در تاریخ ۲۱ ژوئیه ۲۰۲۲ اتفاق افتاد. ‘شیطان’، همان فاعل تهدید، در یک بازار دادههای دزدیده شده گفت که این پایگاه داده شامل اطلاعات مختلفی از حسابها است، از جمله مشاهیر، شرکتها و کاربران تصادفی. اکنون، این پایگاه داده با قیمت حدود ۳۰،۰۰۰ دلار برای فروش است.

من زیاد در شبکههای اجتماعی فعال نیستم. حتی یک حساب توییتر هم ندارم. احساس میکنم که وقتی به آن فکر میکنم، در زندگی روزمرهام بیشتر درگیرم. از شبکههای اجتماعی فاصله بگیرم، با کتابها مانده، تحت آفتاب، ورزش کنم، مدیتیشن کنم و در پایان روز اگر چیزی اشتباه رفت، فقط آن را قبول میکنم (بله، من واقعاً به استوائیسم علاقه دارم).

اکنون که به این فکر میکنم، فکر میکنم باید یک حساب توییتر بسازم. البته برای توییت زدن استفاده نخواهم کرد. با موضوع فروش حسابها، من میخواهم حساب خودم را برای آزمایش آسیبپذیری توییتر استفاده کنم. عجیب به نظر میرسد، یعنی شما یک حساب میسازید فقط برای هک کردن آن. اما، هانتر تامپسون یکبار گفته است که “وقتی وضعیت عجیب میشود، عجیبها حرفهای میشوند!”.

بیشتر بخوانید:

- چگونه توییتر را هک کنیم؟

- آموزش هک توییتر با ترموکس تنها ۱۰ دستور

- 12 روش افزایش برای ایمنی و امنیت در توییتر

- برنامه کنترل و نظارت بر توییتر

- آموزش ردیابی موقعیت مکانی حساب توییتر (پیدا کردن مکان افراد توییتر)

- آیا ردیابی توییتر امکان پذیر است؟ حفظ امنیت حساب توییتر

هک کردن حساب توییتر از زبان یک هکر و آموزش

هک کردن حساب توییتر ممکن است به نظر برسد که یک وظیفه پیچیده است، اما برای محافظت کامل از حسابهای خود، لازم است روشهایی که هکرها استفاده میکنند را بشناسید. در این قسمت، به بررسی انواع تکنیکهای هک، تدابیر مقابله و بهترین شیوههای ایمنی برای حفاظت از حساب توییتر خود میپردازیم.

۱. مهندسی اجتماعی:

مهندسی اجتماعی همچنان یک ابزار قدرتمند در ابزارهای هکرها است. با بهرهگیری از روانشناسی انسانی، هکرها افراد را به انتشار اطلاعات حساس ترغیب میکنند. ایمیلهای فیشینگ، لینکهای جذاب و تماسهای جعلی با پشتیبانی مثالهای رایجی هستند. برای دفاع از خود، همیشه منبع لینک یا اطلاعات را تأیید کنید.

۲. ترکیب رمز عبور: کرک پسورد

رمزهای عبور ضعیف در معرض حملات نیروی خامه که هکرها به ترتیب نقطهنظرها ترکیبهای مختلف را امتحان میکنند قرار دارند. برای حفاظت از خود، از رمزهای قوی و منحصر به فرد استفاده کنید و از تأیید دو مرحلهای (2FA) برای لایه اضافی امنیت بهرهبرداری کنید.

پیشنیازها:

این آموزش بر روی آزمایش آسیبپذیری توییتر در محدوده حملات بروت فورس تمرکز دارد. در زیر برخی از نیازمندیهای لازم برای تکمیل این آموزش آمده است.

۱. Burp Suite

Burp Suite ابزار محبوبترین میان محققان امنیتی وب و شکارچیان جایزهی باگ است. Burp Suite ابزارهای مختلفی مانند spider، intruder، proxy، decoder، sequencer، repeater و غیره را ارائه میدهد. Burp Suite به شما کمک میکند حتی اگر با Linux Distro و CLI (Command Line Interface) آشنا نباشید. همه چیز در GUI (Graphical User Interface) قرار دارد، بنابراین مطمئناً برای مبتدیان مناسب است.

۲. حساب توییتر

هدف خود را بیابید! منظورم این نیست که شما واقعاً یک حساب توییتر واقعی را هدف قرار دهید، البته این غیرقانونی است. تبدیل شدن به هکرهای white-hat به معنای انجام کار به طرز اخلاقی است. برای انجام این آموزش فقط از یک حساب dummy یا حساب خود استفاده کنید. حمله به کسی که همان تواناییهای شما را ندارد مانند تیراندازی است که با شمشیرزن مبارزه میکند، آنها هرگز برابر نخواهند بود. رفتارها مرد را میسازد و همین چیزی است که هر آقایی در Kingsman میگوید، فقط یکی باشید دوستان.

۳. دانش پایهای در مورد

بروت فورس

خوب، اگر شما تازه وارد هستید، من با شما یک کلام سریع خواهم داشت. به طور اساسی، حمله بروت فورس شامل حدس زدن نام کاربری و رمز عبور است تا به یک سیستم دسترسی غیرمجاز یابد. بروت فورس قطعاً یکی از حملات سادهی است که نرخ موفقیت بالایی دارد. حملات بروت فورس به بسیاری از اشکال و نوعها میآیند، از جمله حملات بروت فورس ساده، hybrid، dictionary، rainbow table، reverse brute force و credential stuffing.

برای شروع، به شما خبر میدهم که حملهای که ما امروز قصد داریم استفاده کنیم، حملات Hybrid Brute Force است. چرا به آن hybrid گفته میشود؟ خوب، این حمله یک روش حمله dictionary را با یک حمله بروت فورس ساده ترکیب میکند. همه چیز با هکر شروع میشود که یک نام کاربری را میشناسد، سپس یک حمله dictionary و روشهای بروت فورس ساده را انجام میدهد تا یک ترکیب ورود به حساب را کشف کند. خوب، بیایید شروع کنیم. شاد باشید و امیدوارم نیرو با شما باشد *درج هر ایموجی مرتبط با Star Wars.

این حساب من است، حساب dummy با نام @maryceleste123. برای این حساب، من رمز عبور را از نه حرف (شامل ترکیب اعداد و حروف) به هشت حرف تغییر دادهام. فقط میخواهم مطمئن شوم که وقتی موفق به به دست آوردن رمز عبور شدیم، باید یک ترکیب هشت حرفی باشد.

خب، همانطور که پیشتر گفتم، وقتی میخواهیم حملات ترکیبی نیروی خام (Hybrid Brute Force Attacks) انجام دهیم، به یک نام کاربری نیاز داریم. در مورد توییتر حرف میزنیم، همه چیز در پروفایل به خوبی نمایش داده میشود، شما میتوانید نام کاربری هدف خود را مشاهده کنید، به طوری که توییتر آن را عمومی میکند. نیازی به ایمیل یا شماره تلفن نیست، شما میتوانید هنگام لذت بردن از قهوه صبحانه خود به هکینگ بپردازید.

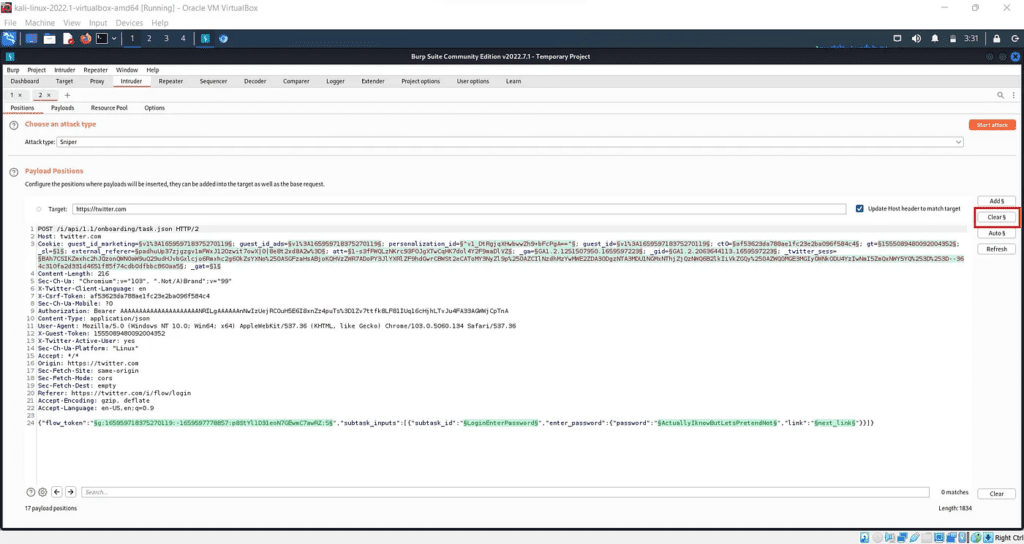

در این بخش، به شما نشان خواهم داد چگونه میتوانیم پروکسی را در مرورگر انتخابی خود پیکربندی کنیم و چگونه درخواستها را با نرمافزار Burp Suite اشغال کنیم. در واقع، Burp Suite دارای مرورگر خود است. اگر به بخش پروکسی بروید و سپس به بخش Intercept بروید و آن را روشن کنید، در مربع قرمز گزینه “Open browser” را خواهید دید.

اگر روی این دکمه کلیک کنید، یک موجود مشابه کروم آبی خواهید دید. من از این مرورگر استفاده میکنم، چون موثر است. در این مرورگر، فقط آدرس وب را که باید اشغال کنید تایپ میکنید. اشغال برای تاخیر دادن درخواستهای ارسالی توسط مرورگر استفاده میشود تا آنها را یا ارسال یا رد کنیم. در زیر تلاش میکنم صفحه ورود به توییتر را باز کنم.

ایده این است که ابتدا نام کاربری هدف را که مال من است @maryceleste123 وارد کنم. سپس رمزعبور نادرستی را وارد میکنم، بعد از کلیک بر روی دکمه ورود و پس از ارسال درخواست، آن را به نرمافزار intruder ارسال میکنم.

قبل از ارسال آن به intruder، لطفاً به این تصویر نگاه کنید. هنوز در نوار پروکسی هستیم، روی تاریخچه HTTP کلیک کنید تا تمام درخواستهای ثبت شده توسط Burp را ببینید. آن را ببینید، هر دو درخواست GET و POST را دارید. درخواست GET در واقع درخواستی است که به تازگی توسط مرورگر انجام شده است. منتظر باشید، به جای تمرکز بر روی آن، میخواهم شما به درخواست POST توجه کنید. بر روی آن کلیک کنید و مشاهده خواهید کرد که ما رمزعبور نادرستی را وارد کردهایم، البته که اشتباه است.

ما از Burp Suite برای تغییر درخواست، بله درخواست POST، استفاده خواهیم کرد. چرا؟ خب، روشهای درخواست پروتکل انتقال ابرمتن (HTTP) برای ممکن ساختن ارتباط بین مشتریان و سرورها طراحی شدهاند. در مورد ما، دو روش رایجترین درخواست HTTP، GET و POST، وجود دارد. اگر این دو را مقایسه کنیم، درخواست GET کمتر از درخواست POST امنیتی دارد. این به این دلیل است که دادههای ارسالی به قسمتی از URL تعلق میگیرند و طول URL خود محدود است (حداکثر ۲۰۴۸ کاراکتر). اما در مورد درخواست POST محدودیتی هم در طول و نوع داده وجود ندارد. درخواست POST کمی از درخواست GET امنتر است، زیرا پارامترها در تاریخچه مرورگر یا در لاگهای سرور وب ذخیره نمیشوند. درس این است که هرگز از درخواست GET برای ارسال رمزعبور یا سایر اطلاعات حساس استفاده نکنید. چون ما در همان صفحهای هستیم که الان، روی درخواست کلیک راست کنید و آن را به intruder ارسال کنید.

تب “نفوذگر” به ما کمک خواهد کرد تا حملات سفارشیسازیشده را علیه برنامه وب اتوماسیون دهیم. به این معناست که ما میتوانیم پیشبارهای مختلف و مکانها را مشخص کنیم. نفوذگر، به ویژه برای هر پیشباری که ارسال میکند، یک درخواست به سرور ارسال خواهد کرد با جایگزینی پیشبار در درخواست و تمام پاسخهای HTTP را ثبت خواهد کرد. این سناریو بسیار مفید است زمانی که بخواهیم به سرعت پارامترها یا هدرهای خاصی را بررسی کنیم. برای مشخص کردن این موارد، ابتدا روی دکمه در یک مربع قرمز کلیک کنید.

حالا، مکانها را انتخاب کنید و سپس بر روی “Add” در پنل راست کلیک کنید. پس از انجام این کار، مکان انتخاب شده نمایان خواهد شد. برای من، قسمت رمزعبور نادرست است.

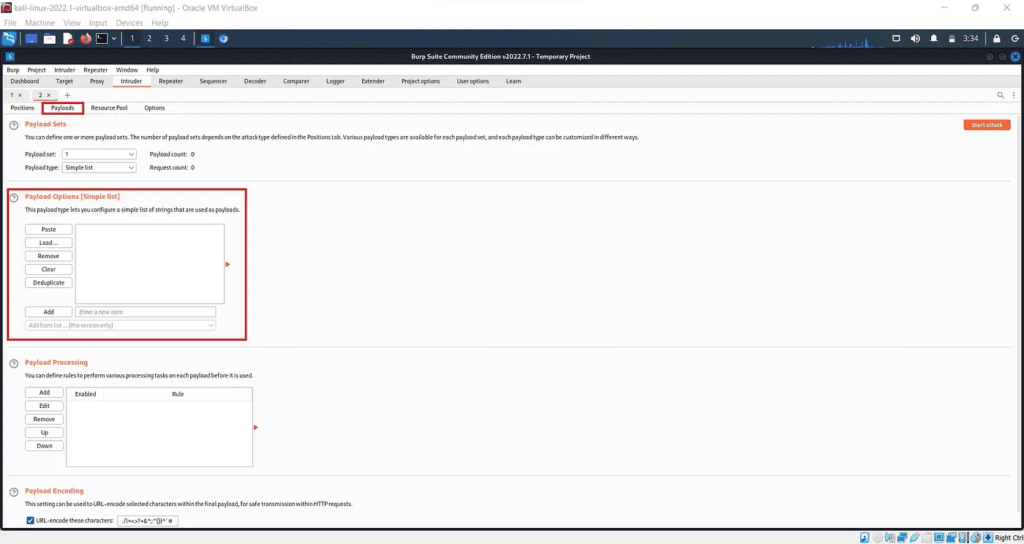

بعد از مشخص کردن مکانها، باید پیشبار مورد استفاده را انتخاب کنیم.

این معروفترین و کاربردیترین Seclist است که تا به حال شناختهام. در واقع، میتوانید آن را خودتان تهیه کنید، اما برای من تنبلی زیادی دارم، پس GitHub بهترین دوست من است. Seclist شامل انواع مختلفی از لیستهای کلمات مانند دایرکتوریها، نام کاربری و رمزهای عبور و غیره میشود. اصولاً من از اینجا به این آدرس میروم:

SecLists/Passwords/Common-Credentials at master · danielmiessler/SecLists · GitHub

این فایل best1050.txt است، من آن را باز میکنم، کپی میکنم و به برنامه Burp Suite باز میگردم.

حالا، آن را در نوار پیشبار (payload bar) جایگذاری کنید.

سپس هنوز در “نفوذگر”، روی دکمه “گزینهها” کلیک کنید. گزینههای “Grep-Extract” به شما کمک میکند تا اطلاعات مفیدی را به جدول نتیجه حمله استخراج کنید. تنها کاری که باید انجام دهید، کلیک روی دکمه “Add” و مشخص کردن قسمتی است که من آن را در یک مربع قرمز مشخص کردهام.

حالا، همه چیز تنظیم شده است. میتوانید حمله را آغاز کنید. بر روی آن دکمه در گوشه بالا سمت راست کلیک کنید. این باعث باز شدن یک پنجره پنجرهای میشود که تمام درخواستهای ارسال شده به همراه پاسخها نمایش داده میشود.

واقعیت: برای انجام ترکیب نیروی خام بهرهوری نیاز است، میدانید، تقریباً 1 ساعت فقط برای این پیشبارها وقت گذاشتم. شاید این به دلیل این باشد که باید در وسط فعالیتهای دانشگاهیام متوقف شوم، اما باز هم، زمان زیادی میگیرد. این قسمتی است که رمزعبور صحیح را پیدا کردم، میتوانید وضعیت را مشاهده کنید. کد وضعیت HTTP “200” به معنای این است که درخواست با موفقیت توسط سرور پردازش شده است. اگر پیشبارها را مشاهده کنید، رمزعبور صحیح @maryceleste123 sister12 بود، حالا دیگر نیست *با خنده چون از آن روز که این مقاله را منتشر کردم، تغییر دادهام هاهاها. بهتر است خودتان تلاش کنید تا ترکیبی از نیروی خام انجام دهید، برای من مشکلی ندارد، من دیگر به نوعی به رسانههای اجتماعی علاقه ندارم، فکر میکنم. حفظ حریم شخصی بر همه چیز اولویت دارد.

نتیجهگیری:

مطمئن شوید که دارای ترکیب قدرتمندی از رمزعبور هستید که هیچکس یا هیچ دستگاه یا هیچ لیست کلمههای عبور نتواند حدس بزند. به من اعتماد کنید، حتی اگر آنها نیروی خام را روی شما انجام دهند، یک رمزعبور قوی، منحصر به فرد و غیرقابل شکست واقعاً تفاوت بزرگی ایجاد میکند. تا زمان دیگر دوست من، واقعی بمانید و—خداحافظ 🤙

راهنمای محافظت از حساب توییتر: سوالات متداول

آیا میتوانید یک رمز عبور قوی ایجاد کنید؟ ایجاد یک رمز عبور قوی شامل استفاده از حروف بزرگ و کوچک، اعداد و نمادها است. از عبارات متداول و اطلاعات شخصی خود دوری کنید.

تأیید هویت دو مرحلهای (2FA) چیست؟ 2FA با اضافه کردن یک پوسته اضافی از امنیت، همراه با کلمه عبور، به نیاز شما به وارد کردن یک کد تأییدیه (معمولاً از طریق دستگاه موبایل) میپردازد.

آیا هکرها میتوانند تأیید هویت دو مرحلهای را نادیده بگیرند؟ اگرچه تأیید هویت دو مرحلهای امنیت را به طرز قابل توجهی افزایش میدهد، اما هیچ سیستمی به طور کامل بینقص نیست. با این حال، خطر دسترسی غیرمجاز را به طور قابل توجهی کاهش میدهد.

آیا اپهای توییتر توسط طرف سوم ایمن هستند؟ همه اپهای توسعه داده شده توسط طرف سوم ایمن نیستند، اما از این مهم اطمینان حاصل کنید که اپها از منابع معتبری مشتق شدهاند و دسترسیهایی که درخواست میکنند را مرور کنید.

چقدر بهتر است رمز عبورهای خود را بهروز کنم؟ تغییر دورهای رمزهای عبور شما عملی است. سعی کنید آنها را هر چند ماه یکبار بهروز کنید تا ریسک حملات موفق را به حداقل برسانید.

اگر حساب توییتر من هک شود، چه باید انجام دهم؟ اگر حساب شما به خطر افتاد، بهسرعت رمز عبور خود را تغییر دهید، دسترسیهایی که به اپهای مشکوک دارید را لغو کنید و برای کمکگرفتن بیشتر با پشتیبانی توییتر تماس بگیرید.

منابع:

[1] رمزهای SecLists. بازیابی شده در ۶ سپتامبر ۲۰۲۲، از https://github.com/danielmiessler/SecLists/tree/master/Passwords/Common-Credentials

[2] چگونه درخواست POST ارسال کنیم؟ — انجمن کاربران Burp Suite. بازیابی شده در ۶ سپتامبر ۲۰۲۲، از

https://forum.portswigger.net/thread/how-to-send-a-post-request-603512b10