بدافزار چیست؟ آشنایی با انواع مختلف Malware

بدافزار، یا نرمافزار مخرب، عبارت کلی است برای هر نوع نرمافزار کامپیوتری که با هدف مخربی طراحی شده است. برای اطلاعات بیشتر در زیر مطالعه کنید. فکر میکنید دستگاه شما با بدافزار آلوده شده است؟ با استفاده از اسکنر بدافزار رایگان ما، دستگاه خود را اسکن کنید تا مطمئن شوید.

بدافزار چیست؟

بدافزار (مخفف malicious software) نرمافزار یا کد کامپیوتری است که برای آلوده کردن، آسیب رساندن یا دسترسی به سیستمهای کامپیوتری طراحی شده است. انواع مختلفی از بدافزارها وجود دارد که هر یک به روشهای مختلف دستگاهها را آلوده و مختل میکنند، اما همه انواع بدافزارها برای به خطر انداختن امنیت و حریم خصوصی سیستمهای کامپیوتری طراحی شدهاند.

برخی از انواع شدید بدافزارها اطلاعات مالی و سایر اطلاعات حساس را هدف قرار میدهند و برای اخاذی، کلاهبرداری و سرقت هویت استفاده میشوند. و بدافزار فقط تهدیدی برای رایانههای ویندوز نیست – مکها و دستگاههای تلفن همراه نیز در برابر حملات بدافزاری آسیبپذیر هستند.

تعریف بدافزار

بدافزار اصطلاحی کلی برای هر نوع «نرمافزار مخرب» است که برای نفوذ به دستگاه شما بدون اطلاع شما، ایجاد آسیب یا اختلال در سیستم شما یا سرقت دادهها طراحی شده است. بدافزارها شامل آگهی برنامهها، اسپایور، ویروسها، بات، تروجانها، کرمها، rootkits و رنسوموئر میشوند.

هدف بدافزار چیست؟

بدافزار به عنوان نرمافزارهای مخربی توسعه داده میشوندکه به شبکهها و کامپیوترها نفوذ میکند و آنها را آلوده یا خراب میکند. هدف بدافزار ایجاد هرج و مرج است و اطلاعات یا منابع را برای کسب سود مالی یا همچنین هدف نابودی و خرابی در نظر دارد.

- جاسوسی و نفوذ

اطلاعاتی مانند ایمیلها، برنامهها و به ویژه اطلاعات حساس مانند رمزهای عبور را بهخارج از دستگاه شما منتقل میکند.

- باج افزار

شبکهها و کامپیوترها را قفل میکند و باعث عدم قابلیت استفاده آنها میشود. اگر به دلیل بدافزار برای کسب سود مالی، کامپیوتر شما را گروگان گرفتهاند، آن را رنسومور مینامند.

- تخریب یا خرابکاری

سیستمهای کامپیوتری را نابود کرده و زیرساخت شبکه شما را آسیب میزند.

- دزدیدن منابع کامپیوتر

قدرت محاسباتی شما را برای اجرای شبکههای زامبی، برنامههای استخراج رمزارز (کریپتوجکینگ) یا ارسال ایمیلهای اسپم استفاده میکند.

- کسب سود مالی

ملک معنوی سازمان شما را در وب تاریک (دارکوب) فروخته میشود.

پس بدافزار فقط یک ویروس کامپیوتری است؟

آیا بدافزار ویروس کامپیوتری است؟ بله و خیر. هرچند که همه ویروسهای کامپیوتری بدافزار هستند، اما همه انواع بدافزار ویروس نیستند. بسیاری از مردم این دو عبارت را به صورت متعادل استفاده میکنند، اما از نظر فنی، ویروسها و بدافزارها یکسان نیستند. اینطور فکر کنید: بدافزار کد مخرب است. و ویروسها فقط یک نوع از بدافزارها هستند. به طور خاص، ویروسهای کامپیوتری کدهای مخرب هستند که به اطراف کامپیوترها و شبکهها گسترش مییابند.

چگونه بدافزار کار میکند؟

تمام انواع بدافزار از یک الگوی اساسی پیروی میکنند: دستگاه شما پس از دانلود یا نصب تصادفی نرمافزار مخرب به طور ناخواسته، معمولاً با کلیک بر روی یک پیوند آلوده یا بازدید از یک وبسایت آلوده، آلوده میشود.

بیشتر آلودگیهای بدافزار زمانی اتفاق میافتد که شما بهصورت تصادفی کاری انجام میدهید که باعث دانلود بدافزار میشود. این عمل ممکن است کلیک بر روی یک پیوند آلوده در یک ایمیل یا بازدید از یک وبسایت مخرب باشد. در موارد دیگر، هکرها بدافزارها را از طریق سرویسهای بهاشتراکگذاری فایل و بستههای دانلود نرمافزار رایگان گسترش میدهند. قرار دادن کد کامپیوتری مخرب در یک تورنت محبوب یا دانلود، روشی مؤثر برای گسترش بدافزار در میان کاربران است. دستگاههای تلفن همراه نیز میتوانند از طریق پیامهای متنی آلوده شوند.

تکنیک دیگر، بارگذاری بدافزار

بر روی فریمور یک فلش مموری یا درایو فلش است. سپس، وقتی فلش مموری به دستگاه دیگری وصل میشود، بدافزار احتمالاً بدون شناسایی باقی میماند، زیرا بر روی سختافزار داخلی دستگاه (نه فضای ذخیرهسازی فایل) بارگذاری شده است. این یکی از دلایلی است که هرگز نباید یک فلش درایو ناآشنا را به کامپیوتر خود وارد کنید.

بعد از نصب بدافزار، دستگاه شما را آلوده میکند و به سمت اهداف هکرها حرکت میکند. آنچه بدافزارها را از یکدیگر متمایز میکند، این است که چگونه برای دستیابی به این اهداف اقدام میکنند. پس چگونه بدافزار کار میکند و چگونه هکرها از آن برای هدفگیری از قربانیان بیخبر استفاده میکنند؟ بیایید بیشتر بفهمیم.

چگونه میتوانم متوجه شوم که سیستمام توسط بدافزار آلوده شده است؟

بدافزار با رفتارهای غیرطبیعی و متعدد خود را نشان میدهد. در ادامه چند نشانهی مشخص را آوردهام که نشان میدهد سیستم شما توسط بدافزار آلوده شده است:

- کاهش سرعت کامپیوتر: یکی از عواقب بدافزار کاهش سرعت سیستم عامل شماست؛ بگیرید که شما در اینترنت میگردید یا فقط از برنامههای محلی استفاده میکنید، استفاده از منابع سیستم شما به طرز نامعمولی بالا میآید. شاید حتی متوجه شوید که فن کامپیوتر شما به سرعت کامل دور میزند که نشاندهنده این است که چیزی در پسزمینه، منابع سیستم شما را به خود اختصاص داده است. این اتفاق بهطور معمول رخ میدهد وقتی که کامپیوتر شما به یک شبکه زامبی (botnet) متصل شده است؛ به عبارت دیگر، به یک شبکه از کامپیوترهای مستعبد که برای انجام حملات DDoS، ارسال اسپم یا استخراج رمزارز استفاده میشوند.

- پر شدن صفحهی نمایش با تبلیغات آزاردهنده: پنجرههای تبلیغاتی غیرمنتظره، نشانهی معمولی آلودگی به بدافزار هستند. اینها به ویژه با نوعی بدافزار به نام “آدوئر” مرتبط هستند. این تبلیغات آزاردهنده معمولاً با تهدیدات مخفی بدافزار دیگر همراه میشوند. بنابراین، اگر به شکلی شبیه به “تبریکها، شما برندهی یک مشاوره روحی رایگان شدید!” در یک پنجرهی تبلیغاتی برخورد کنید، بر روی آن کلیک نکنید. هر چیزی که این تبلیغات وعده میدهد، هزینههای بسیاری برای شما خواهد داشت.

- کرش کردن سیستم: این میتواند به صورت آبگرم یا BSOD (نمایش آبی مرگ) رخ دهد؛ این آخری در سیستمهای ویندوزی پس از بروز خطای فوتال رخ میدهد.

- کاهش عجیب فضای دیسک: این ممکن است به دلیل وجود بدافزار نهفته و بیاستفاده (باندلوِر) در هارد دیسک شما باشد.

- افزایش عجیب فعالیت اینترنتی سیستم: به عنوان مثال تروجانها. هنگامی که تروجان به یک کامپیوتر هدف میرسد، اقدام بعدی آن برقراری ارتباط با سرور کنترل و کنترل (C&C) مهاجم است تا عفونت ثانویه (معمولاً رنسومور) را دانلود کند. این میتواند افزایش ناگهانی فعالیت اینترنتی را توضیح دهد. این موضوع برای شبکههای زامبی، جاسوسافزارها و هرگونه تهدید دیگری که نیاز به ارتباط مکرر با سرورهای C&C دارد، صدق میکند.

- تغییرات در تنظیمات مرورگر: اگر متوجه شدید که صفحهخانگی مرورگر تغییر کرده است یا تولبارها، افزونهها یا پلاگینهای جدیدی نصب شدهاند، احتمالاً دچار نوعی آلودگی بدافزاری شدهاید. علتها متفاوت است، اما معمولاً این بدان معناست که بر روی آن پنجرهی “تبریک” کلیک کردهاید که منجر به دانلود نرمافزارهای ناخواسته شده است. از کار افتادن محصول آنتیویروس و ناتوانی در روشن کردن آن، به شما باقی میماند برابره دست کم از بدافزارهای مراوهای که آن را غیرفعال کردهاند، حفاظت شوید.

- از دست دادن دسترسی به فایلها یا کامپیوتر کامل: این نشانهی مشخصی از آلودگی به رنسومور است. هکرها خود را با گذاشتن یک یادداشت خواهند معرفی کرد که روی دسکتاپ شما باقی میماند یا تصویر زمینهی دسکتاپ شما را به یادداشتی رنسومور (مانند GandCrab) تغییر میدهند. در این یادداشت، معمولاً مجرمان اطلاع میدهند که دادههای شما رمزگذاری شدهاند و در مقابل رمزگشایی آنها، هزینهی فدیومی (رمزارز) میخواهند.

حتی اگر همه چیز به نظر معمولی و به خوبی در سیستم شما کار کند، خودرا راضی نکنید، زیرا عدم وجود خبرها به طور ضروری خبر خوبی نیست. بدافزارهای قوی میتوانند در عمق کامپیوتر شما پنهان شده و از شناسایی خودداری کنند و بدان بپردازند بدون این که هشدارهایی را برانگیخته باشند. در حالی که ما یک راهنمای سریع برای شناسایی بدافزار ارائه دادهایم، اما واقعاً نیاز به چشم نگران خود یک برنامه امنیت سایبری خوب است تا بتواند بدافزارها را در سیستم شما شناسایی کند (در مورد آن بعداً بیشتر صحبت خواهیم کرد).

چه دستگاههایی ممکن است تحت تأثیر قرار گیرند؟

هیچ دستگاهی از نرمافزارهای مخرب مصون نیست – کامپیوترهای رومیزی، لپتاپها، تلفنهای همراه و تبلتها همگی در معرض خطر قرار دارند. علاوه بر اینکه شبکه خانگی خود را با استفاده از محافظت فایروال محافظت کنید، اطمینان حاصل کنید که هر یک از دستگاههای شما با استفاده از نرمافزارهای ضد مخرب محافظت شدهاند:

- آنتیویروس برای کامپیوترهای شخصی (PC)

- آنتیویروس برای مک (Mac)

- آنتیویروس برای آیفون و آیپد (iPhone و iPad)

- آنتیویروس برای اندروید (Android)

چرا هکرها و سایبری از نرمافزارهای مخرب استفاده میکنند؟

هک و نرمافزارهای مخرب همیشه همدست همندی دارند. هک کردن رایانه به معنای دستیابی غیرمجاز به دستگاه یا شبکه است، که اغلب از طریق کدهای مخرب صورت میگیرد. و با اینکه کدهای منبع نرمافزارهای مخرب به طور گستردهای در تارنمای تاریک وب قابل دسترسی هستند، حتی جنایتکاران سایبری سطح پایین هم میتوانند به راحتی به آنها دسترسی پیدا کنند.

استفاده از نرمافزارهای مخرب به هکرها نه تنها کمک میکند که از پروتکلهای امنیتی دور بمانند، بلکه به آنها اجازه میدهد تا به راحتی به تعداد زیادی از قربانیان متمرکز شوند و انواع مختلفی از جرایم سایبری پیچیده را انجام دهند که شامل تقلب، انتزاع، دزدی اطلاعات و حملات انکار سرویس میشود.

انواع رایج نرمافزارهای مخرب

بیشتر نرمافزارهای مخرب به یکی از دستههای زیر تعلق دارند:

رنسوموئر (Ransomware)

رنسوموئر نسخه مخرب نوشتهی یک رباینده است. این نرمافزار مخرب با قفل کردن یا محروم کردن دستگاه یا فایلهای شما، تا زمانی که یک ودیعه به هکر بپردازید، اثر میگذارد. هر فرد یا گروهی که اطلاعات حیاتی خود را در دستگاههای خود ذخیره میکند، تهدید رنسوموئر را تجربه میکند.

اسپایور (Spyware)

اسپایور اطلاعاتی درباره دستگاه یا شبکه جمعآوری میکند و این اطلاعات را به مهاجم منتقل میکند. هکرها اغلب از نرمافزارهای جاسوسی مانند “پگاسوس” برای نظارت بر فعالیتهای اینترنتی یک شخص و جمعآوری اطلاعات شخصی، از جمله مدارک ورود، شمارههای کارت اعتباری یا اطلاعات مالی که میتواند برای سرقت هویت استفاده شود، استفاده میکنند.

کرمها (Worms)

کرمها با یک هدف طراحی شدهاند: انتشار. کرمها یک رایانه را آلوده میکنند، سپس خود را تکثیر میکنند و به دستگاههای اضافی انتقال میدهند در حالی که همچنان در همه رایانههای آلوده فعال باقی میمانند. برخی از کرمها عملکرد عاملهای تحویل برای نصب نرمافزارهای مخرب اضافی را دارند. انواع دیگری از کرمها طراحی شدهاند تنها برای انتشار هستند، بدون آسیبرسانی عمدی به ماشینهای میزبان خود – اما این کرمها همچنان شبکهها را با درخواستهای پهنای باند مسدود میکنند.

آگهی برنامهها (Adware)

آگهیبرنامهها برای تولید درآمد برای توسعهدهندههای نرمافزار مخرب استفاده میشوند، با ارسال آگهیهای غیرمطلوب به دستگاه آلوده شده. انواع معمول آگهیبرنامهها شامل بازیهای رایگان یا نوارهای ابزار مرورگر هستند. این نوع آگهیبرنامهها اطلاعات شخصی قربانی را جمعآوری میکنند و سپس از آنها استفاده میکنند تا آگهیها را به صورت شخصیسازیشده نمایش دهند. اگرچه بیشتر آگهیبرنامهها به طور قانونی نصب میشوند، اما قطعاً به اندازه دیگر انواع نرمافزارهای مخرب، ناخوشایند هستند.

تروجانها (Trojans)

تروجانها یک نوع نرمافزار مخرب هستند که برای پنهان کردن نوع دیگری از نرمافزار مخرب استفاده میشوند. نرمافزار مخرب تروجان با خود نشان دادن به عنوان نرمافزار معتبر در دستگاه قربانی نفوذ میکند. پس از نصب، تروجان فعال میشود و گاهی اوقات تا دانلود نرمافزارهای مخرب اضافی هم میرود. نرمافزارهای مخرب تروجان نام خود را از داستانهای شاعران یونان باستان به نام جنگجوهای آتنی میگیرد که درون یک اسب چوبی عظیم پنهان شده بودند و پس از آنکه ترواها اسب را داخل دیوارهای شهرشان کشیدند، بهوجود آمدند.

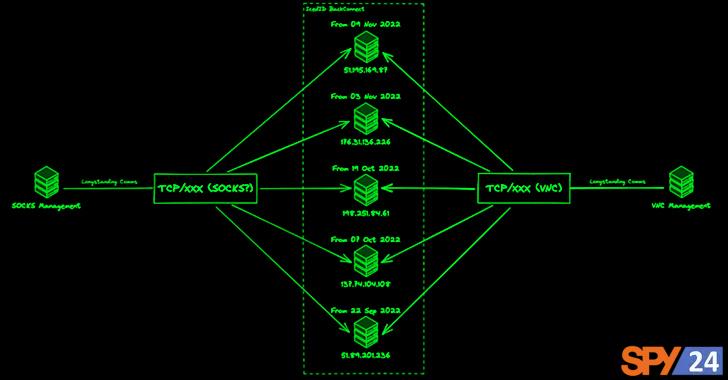

شبکههای بات (باتنتها Botnets)

باتنت نوعی نرمافزار مخرب نیست، بلکه یک شبکه از کامپیوترها یا کدهای کامپیوتری است که نرمافزار مخرب را اجرا و انجام میدهند. مهاجمان گروهی از کامپیوترها را با نرمافزار مخرب به نام “باتها” آلوده میکنند، که دستورات خود را از کنترلکنندهی آنها دریافت میکنند.

کامپیوترهای متصل به یک باتنت یک شبکه را تشکیل میدهند و به کنترلکنندهی آن دسترسی به درجهٔ قابل توجهی از قدرت پردازش مشترک را میدهند، که میتواند برای هماهنگکردن حملات DDoS، ارسال اسپم، دزدیدن اطلاعات و ایجاد آگهیهای جعلی در مرورگر شما استفاده شود.

نرمافزار مخرب بدون فایل (Fileless)

نرمافزار مخرب بدون فایل یک نوع نرمافزار مخرب است که از برنامههای معتبر برای آلوده کردن یک کامپیوتر استفاده میکند. حملات نرمافزار مخرب بدون فایل به رجیستری، هیچ فایل مخربی برای اسکن کردن و هیچ فرآیند مخربی برای تشخیص نمیگذارد. این نوع نرمافزار مخرب بر پروندهها وابسته نیست و هیچ پا به جا نمیگذارد، که باعث میشود تشخیص و حذف آن دشوار باشد.

ریشهکیت نرمافزار مخرب (Rootkit)

ریشهکیت یک نوع نرمافزار مخرب است که به مهاجم اجازه میدهد که دسترسی مدیریتی یا همان “ریشه” به سیستم آلوده را کسب کند. به طور معمول، طراحی شده است تا از دید کاربر، نرمافزارهای دیگر در سیستم و خود سیستمعامل مخفی باقی بماند.

نرمافزار کیلاگر (keylogger)

کیلاگر نرمافزار مخربی است که تمام ضربات کلیدهای کاربر را رکورد میکند، معمولاً اطلاعات جمعآوریشده را ذخیره کرده و به مهاجم ارسال میکند که به دنبال اطلاعات حساسی مانند نامکاربریها، رمزهای عبور یا جزئیات کارت اعتباری میباشد.

نرمافزار مخرب استخراج رمز ارز (Malicious cryptomining)

استخراج رمزارز مخرب، معمولاً با نامهایی مانند استخراج رمزارز از راه دور یا کرایپتوجکینگ، یک نوع نرمافزار مخرب رایج است که معمولاً توسط یک تروجان نصب میشود. این نرمافزار به کسی دیگر اجازه میدهد از کامپیوتر شما برای استخراج رمزارز مانند بیتکوین یا مونرو استفاده کند. بنابراین به جای اینکه به شما اجازه دهد از قدرت پردازش کامپیوتر خود برای استخراج رمزارز استفاده کنید، ماینرهای رمزارز مخرب سکههای جمعآوریشده را به حساب خودشان میفرستند و نه به شما. به طور معنایی، یک ماینر رمزارز مخرب منابع شما را برای کسب درآمد خودش به سرقت میبرد.

از بدافزار سوء استفاده می کند (Exploits)

اکسپلویت ها نوعی بدافزار هستند که از باگ ها و آسیب پذیری های یک سیستم استفاده می کنند تا به مهاجم اجازه دسترسی به سیستم شما را بدهد. مهاجم ممکن است اطلاعات شما را بدزدد یا نوعی بدافزار را رها کند. بهرهبرداری روز صفر به آسیبپذیری نرمافزاری اشاره دارد که در حال حاضر هیچ دفاع یا تعمیری برای آن وجود ندارد.

تاریخچه حملات نرمافزار های بدافزار

نرمافزارهای مخرب در دهه ۱۹۸۰ ظهور کردند، اما تا دهه ۱۹۹۰ وقتی که شکوفایی کامپیوترهای شخصی ویندوزی رخ داد، تهدیدات نرمافزار مخرب واقعاً به صحنه رسید. در ادامه به برخی از مهمترین رویدادها و تحولات در تاریخچه حملات نرمافزار مخرب نگاهی میاندازیم:

۱۹۸۲: ویروس Elk Cloner، از طریق دیسک شارژی، در برابر سیستمهای Apple استفاده شد و ممکن است اولین حمله نرمافزار مخرب “مدرن” باشد.

۱۹۹۰: اصطلاح “نرمافزار مخرب” برای توصیف نرمافزارهای مخرب به دست تحلیلگر امنیتی، یسرائیل رادایی ابداع میشود.

۱۹۹۵: ویروسها، که اغلب در قالب قالبهای سند مخفی میشوند و به سیستمعامل و برنامههای کاربردی ویندوز ۹۵ میآمدند، به صورت گستردهای شیوع یافتند.

۲۰۰۲: نرمافزار مخرب خودتکثیر به عنوان “کرمها” مانند JS/Exploit-Messenger در شبکههای پیامرسان فوری گسترش یافتند.

۲۰۰۵: حملات آگهیبرنامهها به صورت متناوب صفحات کاربران را با پنجرههای مزاحم پر میکنند، برخی از آنها نیز حملات مخرب آگهیها هستند که خود حاوی کد مخرب هستند.

۲۰۰۸: هکرها شروع به بهرهبرداری از رشد رسانههای اجتماعی میکنند، با استفاده از پیوندهای آلوده و حملات فیشینگ برای گسترش انواع نرمافزارهای مخرب.

۲۰۱۰: کرم Stuxnet نشان میدهد که نرمافزارهای مخرب چه تأثیر ویرانگری بر زیرساختهای فیزیکی میتوانند داشته باشند.

۲۰۱۳: حمله CryptoLocker نشاندهنده ظهور نرمافزارهای رنسوموئر به عنوان یک روش اختلاس و نیز روش تحویل تروجانی که دشوار به تشخیص است.

۲۰۱۶: نرمافزارهای مخرب مانند میرای به سمت دستگاههای خانههوشمند هدف میگیرند تا شبکههای عظیمی از دستگاههای “زامبی” با نام باتنت ایجاد کنند.

۲۰۱۹: نرمافزار رنسوموئر به عنوان یکی از خطرات گسترده و نیرومندترین نرمافزارهای مخرب دوباره ظاهر میشود و چندین حمله گسترده و مرموز رنسوموئر به دولتها، شرکتها و نهادهای دیگر هدف میگیرد.

۲۰۲۲: هکرها از بهرهبرداریهای نرمافزارهای مخرب برای نفوذ به اطلاعات مشتری در بزرگترین نقضهای داده شرکتها استفاده میکنند.

آیا مکها بدافزارها را دریافت میکنند؟

دانش سنتی گاهی اوقات این را میگوید که مکها و آیپدها در برابر ویروسها مصون هستند (و نیازی به آنتیویروس ندارند). در بیشتر موارد، این درست است. حداقل، این اتفاق مدت زیادی است که رخ نداده است.

«سیستمهای مک در معرض همان آسیبپذیریها (و علائم بعدی عفونت) مانند دستگاههای ویندوز هستند و نمیتوانند ضدگلوله محسوب شوند.»

سایر انواع نرمافزار مخرب داستان متفاوتی دارند. سیستمهای مک در معرض همان آسیبپذیریها (و علائم بعدی عفونت) مانند دستگاههای ویندوز هستند و نمیتوانند ضدگلوله محسوب شوند. به عنوان مثال، حفاظت داخلی مک در برابر نرمافزار مخرب نمیتواند تمام بدافزارها و جاسوسافزارهای همراه با دانلودهای برنامههای جعلی را مسدود کند. تروجانها و کیلاگرها نیز تهدیداتی هستند. اولین شناسه رمزگذاری برای مکها در مارس 2016 رخ داد، زمانی که یک حمله تحویل تروجان بیش از 7000 کاربر مک را تحت تأثیر قرار داد.

در واقع، آنتی ویروس در سال 2017 بیش از هر سال قبلی نرمافزار مخرب مک را مشاهده کرد. تا پایان سال 2017، تعداد تهدیدات جدید منحصربهفردی که متخصصان ما در پلتفرم مک شمارش کردند بیش از 270 درصد بیشتر از تعداد ذکر شده در سال 2016 بود.

آیا رایانهها میتوانند به بدافزارها آلوده شوند؟

بله، کامپیوترها میتوانند به بدافزار آلوده شوند. اینترنت پر از بدافزارهای کامپیوتری مانند باجافزار WannaCry است و آسیبپذیریهای جدید صفر روزه دائماً کشف و سوء استفاده میشوند. متأسفانه، Windows Defender برای محافظت از شما در برابر طیف کاملی از بدافزارها و سایر تهدیدات آنلاین کافی نیست، بنابراین کامپیوتر خود را با بهترین نرمافزار آنتیویروس رایگان که میتواند ویروسها را از کامپیوتر شما در زمان واقعی مسدود و حذف کند، ایمن کنید.

در اینجا چند نکته برای محافظت از کامپیوتر شما در برابر بدافزارها آورده شده است:

- از یک آنتیویروس معتبر استفاده کنید و آن را بهروز نگه دارید.

- مراقب ایمیلهای ناخواسته و پیوندهای موجود در آنها باشید.

- از دانلود فایلها از منابع ناشناخته خودداری کنید.

- گذرواژههای قوی انتخاب کنید و آنها را برای هر حساب متفاوت نگه دارید.

- سیستم عامل و نرمافزارهای خود را بهروز نگه دارید.

با پیروی از این نکات، میتوانید به محافظت از کامپیوتر خود در برابر بدافزارها و سایر تهدیدات آنلاین کمک کنید.

آیا دستگاههای تلفن همراه به نرمافزار مخرب آلوده میشوند؟

هکرها عاشق بازار تلفن همراه هستند. پس از همه، تلفنهای هوشمند رایانههای دستی پیچیده و پیشرفتهای هستند. آنها همچنین برای کسانی که به دنبال کسب درآمد نامشروع هستند، راهی برای ورود به گنجینهای از اطلاعات شخصی، جزئیات مالی و همه انواع دادههای ارزشمند هستند.

متأسفانه، این امر باعث افزایش نمایی تعداد تلاشهای مخرب برای سوء استفاده از آسیبپذیریهای تلفنهای هوشمند شده است. از بدافزارهای تبلیغاتی، تروجانها، جاسوسافزارها، کرمها و رمزنگاری، بدافزارها میتوانند به روشهای مختلفی به تلفن شما راه پیدا کنند. کلیک کردن بر روی یک پیوند مشکوک یا بارگیری یک برنامه غیرقابل اعتماد برخی از مقصران واضح هستند، اما شما همچنین میتوانید از طریق ایمیلها، پیامهای متنی و حتی اتصال بلوتوث نیز آلوده شوید. علاوه بر این، بدافزارها مانند کرمها میتوانند بدون هیچ تعاملی از کاربر از یک تلفن آلوده به دیگری گسترش پیدا کنند.

واقعیت این است که این یک بازار بسیار بزرگ است (یعنی هدف). GSMA، یک سازمان تجاری که از حاملهای تلفن همراه نمایندگی میکند، تعداد کاربران دستگاههای تلفن همراه را در سراسر جهان بیش از 5 میلیارد نفر تخمین میزند. یک quarter از این کاربران بیش از یک دستگاه دارند. کلاهبرداران بازار تلفن همراه را بسیار جذاب میدانند و از یک اقتصاد عظیم مقیاس برای تقویت تلاشهای خود استفاده میکنند.

کاربران تلفن همراه اغلب هدف آسانتری نیز هستند. بسیاری از آنها تلفنهای خود را به اندازه رایانههای خود محافظت نمیکنند و از نصب نرمافزار امنیتی یا بهروزرسانی سیستمعامل خودداری میکنند. این کاملاً تقصیر ما نیست. اپل به طور متوسط پشتیبانی از تلفنهای خود را – یعنی میتوانید آخرین iOS را دانلود کنید – پنج سال پس از تاریخ انتشار انجام میدهد. تلفنهای Android میتوانند حدود سه سال بهروزرسانی شوند.

دستگاههای تلفن همراه آلوده یک خطر بسیار مخربتر نسبت به رایانه شخصی هستند. به طور طعنهآمیز، «رایانه شخصی» دیگر شخصی نیست. تلفنها، برعکس، همه جا با ما هستند. به عنوان یک جامعه، ما به تلفنهایمان تا حدی وابسته شدهایم که اکنون یک کلمه واقعی برای ترسی که هنگام نداشتن تلفنهایمان تجربه میکنیم وجود دارد: Nomophobia.

میکروفون و دوربین هک شده میتواند همه چیز را که میبینید و میگویید ضبط کند. GPS هک شده میتواند هر حرکت شما را پخش کند. حتی بدتر از آن، بدافزارهای تلفن همراه میتواند برای دور زدن احراز هویت چند عاملی (MFA) که بسیاری از برنامهها برای حفظ امنیت دادههای ما استفاده میکنند، استفاده شود.

اندروید بیشتر از iOS در معرض بدافزارها قرار دارد.

به یاد داشته باشید که تلفنهای ارزان قیمت ممکن است با بدافزارهای از پیش نصب شده همراه باشند که میتواند حذف آن دشوار باشد (آنتی ویروس اندروید در اینجا بسیار کمک کننده است).

در مورد اکوسیستم بدافزارهای تلفن همراه، دو سیستم عامل تلفن همراه رایجترین Google Android و Apple iOS هستند. Android با 76 درصد از کل فروش گوشیهای هوشمند در صدر قرار دارد، به دنبال آن iOS با 22 درصد از کل گوشیهای هوشمند فروخته شده است. بنابراین جای تعجب نیست که پلتفرم اندروید که محبوبتر است، بیشتر از آیفون در معرض بدافزارها قرار دارد. بیایید هر کدام را به طور جداگانه بررسی کنیم.

چگونه میتوانم تشخیص دهم که دستگاه اندروید من دارای بدافزار؟

چند نشانه واضح وجود دارد که نشان میدهد تلفن Android شما آلوده است. اگر هر یک از موارد زیر را مشاهده کردید، ممکن است آلوده شده باشید.

- ناگهان صفحات پاپآپ با تبلیغات تهاجمی ظاهر میشوند. اگر ناگهان ظاهر میشوند و شما را به وبسایتهای مشکوک هدایت میکنند، احتمالاً چیزی را نصب کردهاید که بدافزاری را در خود پنهان میکند. کافی است بگوییم که روی این تبلیغات کلیک نکنید.

- افزایش غیرقابل توضیح مصرف داده. بدافزارها با نمایش تبلیغات و ارسال اطلاعات به سرقت رفته از تلفن شما، طرح داده شما را میخورند.

- هزینههای جعلی در قبض شما. این اتفاق میافتد زمانی که نرمافزار مخرب تماسهای تلفنی برقرار میکند و پیامهای متنی به شمارههای پرمیوم ارسال میکند.

- باتری شما به سرعت خالی میشود. بدافزارها یک بار سنگین هستند و باتری تلفن شما را سریعتر از حد معمول خالی میکنند.

- مخاطبان شما ایمیلها و متنهای عجیب و غریب از تلفن شما دریافت میکنند. بدافزارهای تلفن همراه often از طریق ایمیلها و متنهای حاوی پیوندهای مخرب از یک دستگاه به دستگاه دیگر گسترش مییابد.

- تلفن شما داغ است. به طور کلی، داغ شدن تلفن به این معنی است که پردازنده تحت فشار زیادی قرار گرفته است. بدافزارها؟ احتمالاً. تروجان Loapi میتواند پردازنده را تا حدی گرم کند که تلفن را بیش از حد گرم کند، که باعث میشود باتری متورم شود و تلفن شما از کار بیفتد.

- برنامههایی که دانلود نکردید. گاهی اوقات برنامههایی را دانلود میکنید که به ظاهر قانونی هستند اما بدافزار در کد آنها پنهان شده است. این بدافزارها به نوبه خود برنامههای مخرب دیگر را دانلود میکنند. بهتر است به برنامههای معتبر از منابع شناخته شده پایبند باشید، اما حتی فروشگاه Google Play خود هر سال دهها برنامه مخرب را از طریق آن میگذراند.

- اتصال Wi-Fi و اینترنت به طور خودکار روشن میشوند. این یکی دیگر از راههای انتشار بدافزارها است که نادیده گرفتن ترجیحات شما و باز کردن کانالهای عفونت است.

اگر هر یک از این علائم را مشاهده کردید، مهم است که بلافاصله اقدامات لازم را انجام دهید تا از آسیب بیشتر جلوگیری کنید. میتوانید با اسکن تلفن خود با یک برنامه آنتیویروس، حذف برنامههای مشکوک و تغییر گذرواژههای خود، دستگاه خود را پاکسازی کنید. اگر مطمئن نیستید که چگونه این کار را انجام دهید، میتوانید با یک متخصص فناوری اطلاعات تماس بگیرید.

چگونه میتوانم تشخیص دهم که آیفون یا آیپد من بدافزاری دارد؟

خبر خوب برای کاربران اپل: بدافزارها مشکلی جدی در آیفون و آیپد نیستند. این بدان معنا نیست که آنها وجود ندارند، اما بسیار نادر هستند. در واقع، آلودگی بدافزاری در آیفون فقط در سه شرایط غیرعادی اتفاق میافتد:

- حمله هدفمند توسط یک دشمن دولتی. در این مورد، یک دولت یا یک قطعه بدافزاری را با هزینه میلیونها دلار ایجاد یا خریداری کرده است که برای بهرهبرداری از برخی از آسیبپذیریهای امنیتی مبهم در iOS طراحی شده است. تعجب نکنید، زیرا همه دستگاهها دارای نوعی آسیبپذیری هستند.

با این حال، اپل کار خوبی در ایمنسازی iOS انجام داده است، حتی از هرگونه برنامه (از جمله نرمافزار امنیتی) که میخواهد تلفن یا سایر برنامههای موجود در سیستم دستگاه را اسکن کند، جلوگیری میکند. این رویکرد، که به عنوان باغ محصور شناخته میشود، دلیل این است که تعداد کمی از نمونههای بدافزارهای iOS وجود دارد – ایجاد آن برای اکثر مجرمان سایبری بسیار گران، دشوار و زمانبر است.

یک مورد قابلتوجه در سال 2016 رخ داد، زمانی که یک مدافع حقوق بشر بینالمللی که در امارات متحده عربی (UAE) مستقر بود، پیامهای متنی SMS را در آیفون خود دریافت کرد که وعده “اسرار جدید” در مورد بازداشت شدگان شکنجه شده در زندانهای امارات را میداد. مخاطب هدف دعوت شد که روی یک پیوند موجود کلیک کند. او این کار را نکرد، اما به جای آن پیام را به محققان امنیت سایبری فرستاد، که آن را حاوی یک اکسپلویت شناسایی کردند که میتوانست تلفن فعالکننده را به یک جاسوس دیجیتال تبدیل کند. آسیبپذیریهای صفر روزه استفاده شده در این حمله از آن زمان برطرف شدهاند.

- حمله به یک آیفون هک شده. هک کردن یک آیفون محدودیتها و محدودیتهایی را که اپل به عنوان بخشی از رویکرد باغ محصور خود در طراحی نرمافزار اعمال میکند، برمیدارد، که باعث میشود این دستگاه در برابر بدافزارها آسیبپذیرتر شود.

- حمله به یک آیفون قدیمی. در 29 آگوست 2019، سر کاربران اپل به درد آمد – یک سری اکسپلویتهای iOS در حال استفاده برای آلوده کردن آیفونهای معمولی و غیر هک شده با بدافزارها بودند. این حمله زمانی شروع شد که قربانیان به یک وبسایت هک شده وارد شدند.

از آنجا، وبسایتهای مخرب دستگاهها را با استفاده از یک سری اکسپلویتها برای دسترسی ریشهای آلوده میکردند. پس از ریشهدار شدن، مهاجمان میتوانند گذرواژههای ذخیره شده، متنها، سابقه تماس، عکسها، مخاطبین، یادداشتها و ضبطهای شما را ببینند. آنها حتی میتوانند موقعیت GPS شما را ردیابی کنند. تا به امروز، مشخص نیست که کدام سایتها این عفونت را ارائه میدادند، اما اکسپلویتها برطرف شدهاند و بسیار بعید است که این عفونت را دریافت کنید. با این حال، اگر از یک تلفن قدیمی (قدیمیتر از iOS 12.1.4) استفاده میکنید و هرگز تلفن خود را ریست نکردهاید، ممکن است آسیبپذیر باشید.

یک نکته دیگر در مورد تهدیدات اندروید و iOS. دو تهدید سایبری دیگر وجود دارد که هم کاربران اندروید و هم iOS را تحت تأثیر قرار میدهند: حملات فیشینگ و تماسهای اسکم. در مورد فیشینگ، اگر روی یک پیوند در پیامی از یک منبع ناشناس یا شخصی که هک شده است کلیک کنید، ممکن است شما را به یک سایت جعلی که از شما درخواست ورود و سایر اطلاعات شخصی میکند، هدایت کند. نکته اصلی این است که همیشه با احتیاط عمل کنید.

بدافزارها چه کسانی را هدف قرار میدهند؟

پاسخ این است: هر کسی. میلیاردها دستگاه متعلق به مصرفکنندگان در سراسر جهان وجود دارد. آنها به بانکها، حسابهای فروشگاههای خردهفروشی و هر چیز دیگری که ارزش سرقت دارد، متصل هستند. این یک سطح گسترده برای حمله است که شامل بدافزارهای تبلیغاتی و جاسوسی، کیلاگرها و مالویرتیزین است. همچنین، یک روش جذاب برای مجرمان تنبل است که بدافزارها را ایجاد و توزیع کنند تا به تعداد زیادی از اهداف با کمترین تلاش ممکن برسند.

در حالی که در حال حاضر با مجرمان سایبری محبوب نیست، ماینرهای رمزنگاری به نظر میرسد که به طور مساوی به اهداف خود فرصت میدهند و هم به افراد و هم به مشاغل میروند. از سوی دیگر، باجافزار، مشاغل، بیمارستانها، شهرداریها و سیستمهای فروشگاههای خردهفروشی را به طور نامتناسبی بیشتر از مصرفکنندگان هدف قرار میدهد.

همچنین، بدافزارهای جاسوسی موبایل فقط مصرفکنندگان را هدف قرار نمیدهند. اگر از تلفن هوشمند یا تبلت خود در محل کار استفاده میکنید، هکرها میتوانند از طریق آسیبپذیریهای دستگاههای تلفن همراه به کارفرمای شما حمله کنند. علاوه بر این، تیم پاسخگویی به حوادث شرکت شما ممکن است ن breaches که از طریق استفاده از دستگاه تلفن همراه از ایمیل شرکت منشأ میگیرند، تشخیص ندهد.

برای تکرار، همه برنامههای موجود در فروشگاههای برنامه Apple و Google Play مطلوب نیستند و این مشکل در فروشگاههای برنامه شخص ثالث حتی حادتر است. در حالی که اپ استورهای عامل سعی میکنند از نفوذ برنامههای مخرب به سایت خود جلوگیری کنند، برخی از آنها به ناچار از بین میروند. این برنامهها میتوانند اطلاعات کاربر را سرقت کنند، سعی کنند از کاربران پول بگیرند، سعی کنند به شبکههای شرکتی که دستگاه به آن متصل است دسترسی پیدا کنند و کاربران را مجبور به دیدن تبلیغات ناخواسته یا انجام سایر فعالیتهای غیربهداشتی کنند.

چگونه بدافزارها را از دستگاه خود حذف کنیم؟

برای حذف بدافزارها از دستگاه خود، این سه مرحله ساده را دنبال کنید:

- یک برنامه امنیتی خوب دانلود و نصب کنید. ویندوز، مک، اندروید و کرومبوک.

- از برنامه جدید خود اسکن را اجرا کنید.

- همه گذرواژههای خود را تغییر دهید. اکنون که میدانید توسط نوعی بدافزاری زیر نظر گرفته نمیشوید، باید گذرواژههای خود را تغییر دهید – نه تنها برای رایانه یا دستگاه تلفن همراه خود، بلکه همچنین ایمیل، حسابهای رسانههای اجتماعی، سایتهای خرید مورد علاقه خود و مراکز بانکی و پرداخت آنلاین خود.

این ممکن است به نظر پارانویا باشد، اما با جاسوسی افزار، تروجانهای بانکی و غیره، شما نمیدانید که دقیقاً چه دادههایی قبل از اینکه عفونت را متوقف کنید، ضبط شده است. همیشه از نوعی احراز هویت دو مرحلهای (حداقل دو عامل) استفاده کنید و فکر نکنید که باید همه گذرواژههای خود را به خاطر بسپارید. به جای آن از یک مدیر گذرواژه استفاده کنید.

اگر iPhone یا iPad شما با بدافزاری آلوده شده است (هرچند که این امر بعید است). اوضاع کمی پیچیدهتر است. اپل اجازه اسکن سیستم دستگاه یا سایر فایلها را نمیدهد، اگرچه آنتی ویروس برای iOS، به عنوان مثال، میتواند تماسها و پیامهای اسکم را مسدود کند. تنها گزینه شما این است که گوشی خود را با تنظیم مجدد کارخانه پاک کنید، سپس آن را از پشتیبان iCloud یا iTunes خود بازیابی کنید. اگر از گوشی خود پشتیبان تهیه نکردهاید، از ابتدا شروع میکنید.

چگونه از بدافزارها محافظت کنیم؟

در اینجا نکاتی برای محافظت از خود در برابر بدافزارها آورده شده است:

- به دامنه توجه کنید و اگر سایت یک دامنه سطح بالا نباشد، مراقب باشید، یعنی com، mil، net، org، edu، یا biz، برای مثال.

- از گذرواژههای قوی با احراز هویت دو مرحلهای استفاده کنید. یک مدیر گذرواژه میتواند در اینجا کمک بزرگی باشد.

- هنگام مرور اینترنت از کلیک کردن روی تبلیغات پاپآپ خودداری کنید.

- از باز کردن پیوستهای ایمیل از فرستندگان ناشناس خودداری کنید.

- روی پیوندهای عجیب و غیرقابل تأیید در ایمیلها، پیامهای متنی و پیامهای رسانههای اجتماعی کلیک نکنید.

- نرمافزار را از وبسایتهای غیرقابل اعتماد یا شبکههای انتقال فایل همتا به همتا دانلود نکنید.

- در Android، OSX و iOS به برنامههای رسمی Google Play و App Store اپل (و تلفن خود را جیلبریک نکنید) بچسبید. کاربران PC باید قبل از نصب هر نرمافزاری، رتبهبندیها و نظرات را بررسی کنند.

- مطمئن شوید که سیستم عامل، مرورگرها و پلاگینهای شما وصله شده و بهروز هستند.

- هر برنامهای را که دیگر استفاده نمیکنید، حذف کنید.

- دادههای خود را بهطور منظم پشتیبانگیری کنید. اگر پروندههای شما آسیب دیده، رمزگذاری شده یا غیرقابل دسترسی باشند، تحت پوشش خواهید بود.

- یک برنامه امنیتی سایبری را دانلود و نصب کنید که بهطور فعال تهدیدات را اسکن و مسدود میکند تا از ورود آنها به دستگاه شما جلوگیری کند. به عنوان مثال، آنتی ویروس برنامههای امنیتی سایبری پیشگیرانه را برای Windows، Mac، Android و Chromebook ارائه میدهد.

با پیروی از این نکات، میتوانید به محافظت از خود در برابر بدافزارها و سایر تهدیدات آنلاین کمک کنید.

سوالات متداول

بدافزار چیست؟

بدافزار یا نرمافزار مخرب، اصطلاحی است که به هر نوع نرمافزار رایانهای با قصد مخرب گفته میشود. بیشتر تهدیدات آنلاین نوعی بدافزار هستند. بدافزارها میتوانند اشکال مختلفی داشته باشند، از جمله ویروسها، کرمها، تروجانها، باجافزار و جاسوسی افزار.

چگونه به بدافزار مبتلا میشوم؟

دو راه رایج برای دسترسی بدافزار به سیستم شما، اینترنت و ایمیل است. بنابراین، هر زمان که به صورت آنلاین متصل هستید، آسیبپذیر هستید.

انواع بدافزارها کدامند؟

بدافزار میتواند اشکال مختلفی داشته باشد – برخی از انواع بدافزارها عبارتند از: جاسوسی افزار، باجافزار، ویروسها، کرمها، تروجانها، rootkits و غیره.

چگونه بدافزارها را حذف کنیم؟

اگر اسکن بدافزار انجام دادهاید و بدافزاری را در دستگاه خود پیدا کردهاید، میتوانید با استفاده از یک آنتیویروس مناسب، مانند نرمافزار آنتی ویروس، آن را حذف کنید. میتوانید نسخه آزمایشی رایگان را از اینجا دانلود کنید: معرفی نرم افزارهای امنیتی و آنتی ویروس برای مقابله با هک شدن گوشی